GSP159

Descripción general

En este lab práctico, aprenderás a diseñar y, luego, implementar una arquitectura de red segura. Usarás Cloud Shell y el lenguaje de línea de comandos gcloud para crear una red personalizada con 3 subredes y, luego, aplicar reglas de firewall para controlar el tráfico permitido a tus instancias de VM.

Qué aprenderás

En este lab, aprenderás a crear los siguientes elementos:

- Una red personalizada

- Tres subredes

- Reglas de firewall que tienen etiquetas de red

Configuración y requisitos

Antes de hacer clic en el botón Comenzar lab

Lee estas instrucciones. Los labs son cronometrados y no se pueden pausar. El cronómetro, que comienza a funcionar cuando haces clic en Comenzar lab, indica por cuánto tiempo tendrás a tu disposición los recursos de Google Cloud.

Este lab práctico te permitirá realizar las actividades correspondientes en un entorno de nube real, no en uno de simulación o demostración. Para ello, se te proporcionan credenciales temporales nuevas que utilizarás para acceder a Google Cloud durante todo el lab.

Para completar este lab, necesitarás lo siguiente:

- Acceso a un navegador de Internet estándar (se recomienda el navegador Chrome)

Nota: Usa una ventana de navegador privada o de Incógnito para ejecutar este lab. Así evitarás cualquier conflicto entre tu cuenta personal y la cuenta de estudiante, lo que podría generar cargos adicionales en tu cuenta personal.

- Tiempo para completar el lab: Recuerda que, una vez que comienzas un lab, no puedes pausarlo.

Nota: Si ya tienes un proyecto o una cuenta personal de Google Cloud, no los uses en este lab para evitar cargos adicionales en tu cuenta.

Cómo iniciar tu lab y acceder a la consola de Google Cloud

-

Haga clic en el botón Comenzar lab. Si debe pagar por el lab, se abrirá una ventana emergente para que seleccione su forma de pago.

A la izquierda, se encuentra el panel Detalles del lab, que tiene estos elementos:

- El botón Abrir la consola de Google Cloud

- El tiempo restante

- Las credenciales temporales que debe usar para el lab

- Otra información para completar el lab, si es necesaria

-

Haz clic en Abrir la consola de Google Cloud (o haz clic con el botón derecho y selecciona Abrir el vínculo en una ventana de incógnito si ejecutas el navegador Chrome).

El lab inicia recursos y abre otra pestaña en la que se muestra la página de acceso.

Sugerencia: Ordene las pestañas en ventanas separadas, una junto a la otra.

Nota: Si ves el diálogo Elegir una cuenta, haz clic en Usar otra cuenta.

-

De ser necesario, copia el nombre de usuario a continuación y pégalo en el diálogo Acceder.

{{{user_0.username | "Username"}}}

También puedes encontrar el nombre de usuario en el panel Detalles del lab.

-

Haz clic en Siguiente.

-

Copia la contraseña que aparece a continuación y pégala en el diálogo Te damos la bienvenida.

{{{user_0.password | "Password"}}}

También puedes encontrar la contraseña en el panel Detalles del lab.

-

Haz clic en Siguiente.

Importante: Debes usar las credenciales que te proporciona el lab. No uses las credenciales de tu cuenta de Google Cloud.

Nota: Usar tu propia Cuenta de Google podría generar cargos adicionales.

-

Haga clic para avanzar por las páginas siguientes:

- Acepta los Términos y Condiciones.

- No agregues opciones de recuperación o autenticación de dos factores (esta es una cuenta temporal).

- No te registres para obtener pruebas gratuitas.

Después de un momento, se abrirá la consola de Google Cloud en esta pestaña.

Nota: Para ver un menú con una lista de productos y servicios de Google Cloud, haz clic en el menú de navegación que se encuentra en la parte superior izquierda.

Activa Cloud Shell

Cloud Shell es una máquina virtual que cuenta con herramientas para desarrolladores. Ofrece un directorio principal persistente de 5 GB y se ejecuta en Google Cloud. Cloud Shell proporciona acceso de línea de comandos a tus recursos de Google Cloud.

- Haz clic en Activar Cloud Shell

en la parte superior de la consola de Google Cloud.

en la parte superior de la consola de Google Cloud.

Cuando te conectes, habrás completado la autenticación, y el proyecto estará configurado con tu PROJECT_ID. El resultado contiene una línea que declara el PROJECT_ID para esta sesión:

Your Cloud Platform project in this session is set to YOUR_PROJECT_ID

gcloud es la herramienta de línea de comandos de Google Cloud. Viene preinstalada en Cloud Shell y es compatible con la función de autocompletado con tabulador.

- Puedes solicitar el nombre de la cuenta activa con este comando (opcional):

gcloud auth list

-

Haz clic en Autorizar.

-

Ahora, el resultado debería verse de la siguiente manera:

Resultado:

ACTIVE: *

ACCOUNT: student-01-xxxxxxxxxxxx@qwiklabs.net

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- Puedes solicitar el ID del proyecto con este comando (opcional):

gcloud config list project

Resultado:

[core]

project = <project_ID>

Resultado de ejemplo:

[core]

project = qwiklabs-gcp-44776a13dea667a6

Nota: Para obtener toda la documentación de gcloud, consulta la guía con la descripción general de gcloud CLI en Google Cloud.

Información sobre las regiones y zonas

Algunos recursos de Compute Engine se encuentran en regiones o zonas. Una región es una ubicación geográfica específica donde puedes ejecutar tus recursos. Cada región tiene una o más zonas. Por ejemplo, la región “us-central1” corresponde a una región en el centro de Estados Unidos que tiene las zonas us-central1-a, us-central1-b, us-central1-c y us-central1-f.

| Regiones |

Zonas |

| Oeste de EE.UU. |

us-west1-a, us-west1-b |

| EE.UU. central |

us-central1-a, us-central1-b, us-central1-d, us-central1-f |

| Este de EE.UU. |

us-east1-b, us-east1-c, us-east1-d |

| Europa Occidental |

europe-west1-b, europe-west1-c, europe-west1-d |

| Asia oriental |

asia-east1-a, asia-east1-b, asia-east1-c |

Los recursos ubicados en una zona se denominan recursos zonales. Las instancias de máquinas virtuales y los discos persistentes se alojan en una zona. Un disco persistente y una instancia de máquina virtual deben ubicarse en la misma zona para poder conectarlos. De forma similar, para asignar una dirección IP estática a una instancia, ambas deben ubicarse en la misma región.

Obtén más información sobre las regiones y zonas, y revisa una lista completa de ellas en la documentación de Regiones y zonas de la página de Compute Engine.

Configura tu región y zona

Ejecuta los siguientes comandos de gcloud en Cloud Shell para establecer la región y la zona predeterminadas de tu lab:

gcloud config set compute/zone "{{{project_0.default_zone | Zone}}}"

export ZONE=$(gcloud config get compute/zone)

gcloud config set compute/region "{{{project_0.default_region | Region}}}"

export REGION=$(gcloud config get compute/region)

Tarea 1. Crea una red personalizada con Cloud Shell

Crea una red llamada taw-custom-network y define la opción para agregar tus propias subredes a ella con la marca --subnet-mode custom.

- Crea la red personalizada:

gcloud compute networks create taw-custom-network --subnet-mode custom

Resultado:

NAME MODE IPV4_RANGE GATEWAY_IPV4

taw-custom-network custom

Instances on this network will not be reachable until firewall rules

are created. As an example, you can allow all internal traffic between

instances as well as SSH, RDP, and ICMP by running:

$ gcloud compute firewall-rules create --network taw-custom-network --allow tcp,udp,icmp --source-ranges

$ gcloud compute firewall-rules create --network taw-custom-network --allow tcp:22,tcp:3389,icmp

Ahora, crea tres subredes para tu nueva red personalizada. En cada comando, especificarás la región para la subred y la red a la que pertenece.

- Crea subnet- con un prefijo IP:

gcloud compute networks subnets create subnet-{{{project_0.default_region | Region}}} \

--network taw-custom-network \

--region {{{project_0.default_region | Region}}} \

--range 10.0.0.0/16

Resultado:

Created [https://www.googleapis.com/compute/v1/projects/cloud-network-module-101/regions/{{{project_0.default_region | Region}}}/subnetworks/subnet-{{{project_0.default_region | Region}}}].

NAME REGION NETWORK RANGE

subnet-{{{project_0.default_region | Region}}} {{{project_0.default_region | Region}}} taw-custom-network 10.0.0.0/16

- Crea subnet- con un prefijo IP:

gcloud compute networks subnets create subnet-{{{project_0.default_region_2 | Region}}} \

--network taw-custom-network \

--region {{{project_0.default_region_2 | Region}}} \

--range 10.1.0.0/16

Resultado:

Created [https://www.googleapis.com/compute/v1/projects/cloud-network-module-101/regions/{{{project_0.default_region_2 | Region}}}/subnetworks/subnet-{{{project_0.default_region_2 | Region}}}].

NAME REGION NETWORK RANGE

subnet-{{{project_0.default_region_2 | Region}}} {{{project_0.default_region_2 | Region}}} taw-custom-network 10.1.0.0/16

- Crea subnet- con un prefijo IP:

gcloud compute networks subnets create subnet-{{{project_0.default_region_3 | Region}}} \

--network taw-custom-network \

--region {{{project_0.default_region_3 | Region}}} \

--range 10.2.0.0/16

Resultado:

Created [https://www.googleapis.com/compute/v1/projects/cloud-network-module-101/regions/{{{project_0.default_region_3 | Region}}}/subnetworks/subnet-{{{project_0.default_region_3 | Region}}}].

NAME REGION NETWORK RANGE

subnet-{{{project_0.default_region_2 | Region}}} {{{project_0.default_region_2 | Region}}} taw-custom-network 10.2.0.0/16

- Haz una lista de tus redes:

gcloud compute networks subnets list \

--network taw-custom-network

Resultado:

NAME REGION NETWORK RANGE

subnet-{{{project_0.default_region_3 | Region}}} {{{project_0.default_region_3 | Region}}} taw-custom-network 10.1.0.0/16

subnet-{{{project_0.default_region_2 | Region}}} {{{project_0.default_region_2 | Region}}} taw-custom-network 10.2.0.0/16

subnet-{{{project_0.default_region | Region}}} {{{project_0.default_region | Region}}} taw-custom-network 10.0.0.0/16

Crear una red personalizada y subredes

En este punto, la red tiene rutas a Internet y a cualquier instancia que crees. Sin embargo, no tiene reglas de firewall que permitan el acceso a instancias, ni siquiera desde otras instancias.

Para permitir el acceso, debes crear reglas de firewall.

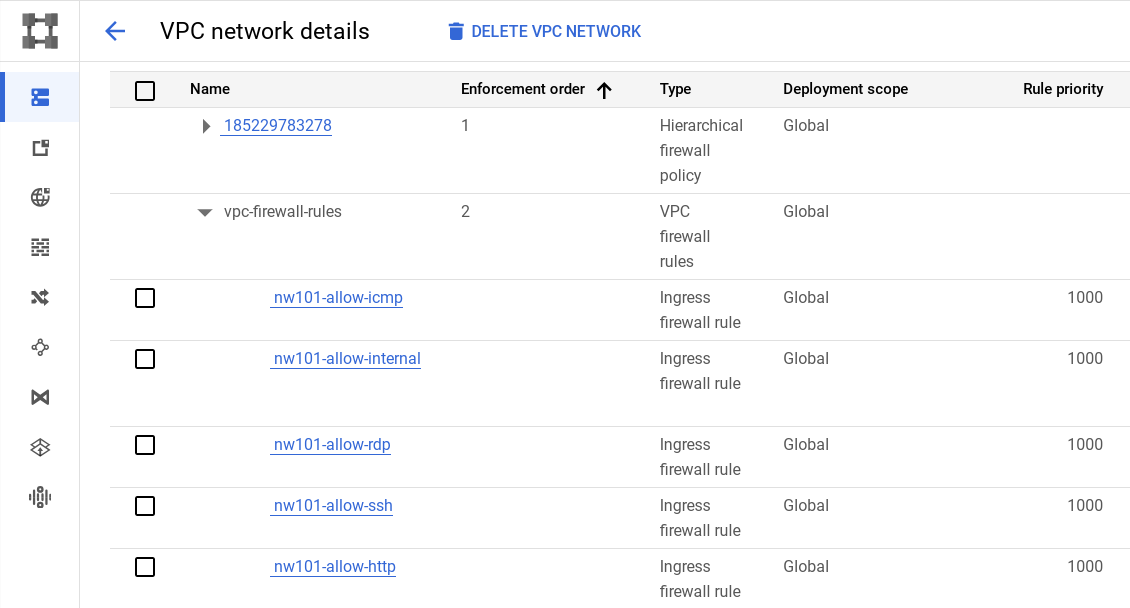

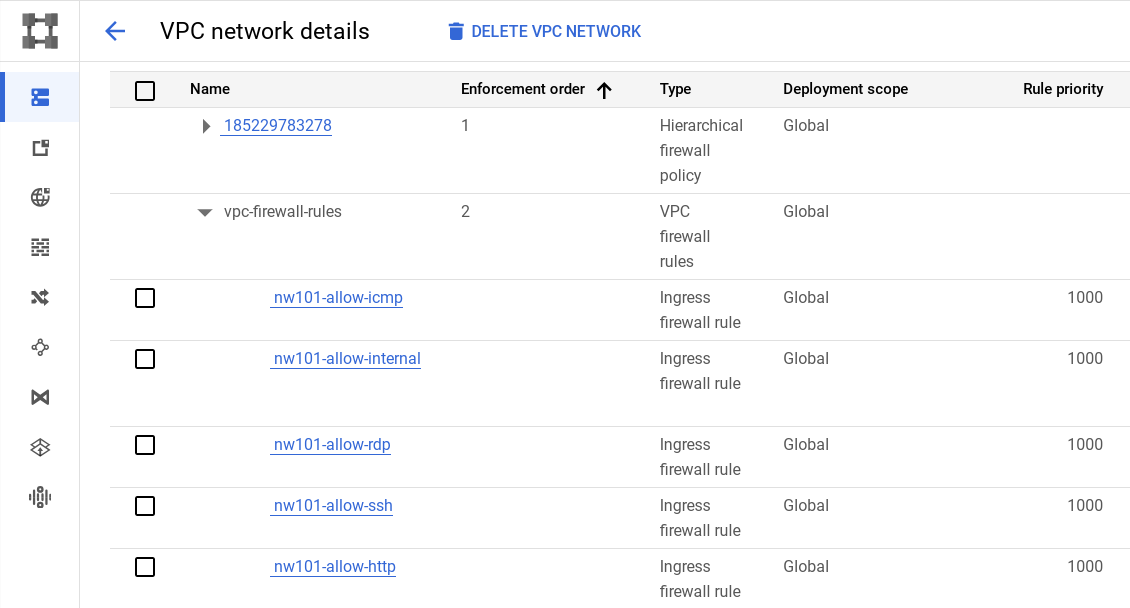

Tarea 2. Agrega reglas de firewall

Para permitir el acceso a instancias de máquina virtual (VM), debes aplicar reglas de firewall. Usarás una etiqueta de red para aplicar la regla de firewall a tus instancias de VM.

Las etiquetas de red son herramientas potentes para administrar reglas de firewall en grupos de instancias de VM. Imagina que tienes un clúster de VMs que alimenta un sitio web. En lugar de configurar reglas de firewall de forma manual para cada instancia, puedes aplicar una etiqueta como "web-server" a todas las VMs pertinentes. Luego, puedes crear una regla de firewall que permita el tráfico HTTP a cualquier instancia con la etiqueta "web-server". Este enfoque no solo simplifica la administración del firewall, sino que también proporciona flexibilidad, por lo que puedes actualizar fácilmente el control de acceso modificando la regla basada en etiquetas.

Nota: Las etiquetas también se reflejan en el servidor de metadatos, por lo que puedes usarlas para las aplicaciones que se ejecutan en tus instancias.

Para empezar, abre el firewall para permitir las solicitudes HTTP de Internet. Luego, agrega más reglas de firewall.

Agrega reglas de firewall con Cloud Shell

Ahora, agrega una regla de firewall llamada nw101-allow-http para taw-custom-network que solo se aplicará a las VMs en la red con la etiqueta http.

- Ejecuta lo siguiente para crear la regla de firewall:

gcloud compute firewall-rules create nw101-allow-http \

--allow tcp:80 --network taw-custom-network --source-ranges 0.0.0.0/0 \

--target-tags http

Resultado:

Crea reglas de firewall adicionales

Crea reglas de firewall adicionales para permitir el ICMP, la comunicación interna, el SSH y el RDP.

- Crea más reglas de firewall con los siguientes comandos.

gcloud compute firewall-rules create "nw101-allow-icmp" --allow icmp --network "taw-custom-network" --target-tags rules

gcloud compute firewall-rules create "nw101-allow-internal" --allow tcp:0-65535,udp:0-65535,icmp --network "taw-custom-network" --source-ranges "10.0.0.0/16","10.2.0.0/16","10.1.0.0/16"

gcloud compute firewall-rules create "nw101-allow-ssh" --allow tcp:22 --network "taw-custom-network" --target-tags "ssh"

gcloud compute firewall-rules create "nw101-allow-rdp" --allow tcp:3389 --network "taw-custom-network"

- Usa la consola para revisar las reglas de firewall en tu red. Se verá de la siguiente manera:

Nota: ¿Qué sucede con esas rutas que veo en la consola de redes?

Las Herramientas de redes de Google Cloud utilizan rutas para dirigir paquetes entre subredes y hacia Internet. Cada vez que se crea una subred (o se crea previamente) en tu red, se crean rutas en cada región automáticamente para permitir el enrutamiento de paquetes entre subredes. Estas no se pueden modificar.

Se pueden crear rutas adicionales para enviar tráfico a una instancia, una puerta de enlace VPN o una puerta de enlace de Internet predeterminada. Estas rutas se pueden modificar para adaptar la arquitectura de red deseada. Las rutas y los firewalls trabajan en conjunto para garantizar que tu tráfico llegue adonde necesita.

Haz clic en Revisar mi progreso para verificar el objetivo.

Crear reglas de firewall

Cuando crees VMs en tu red, lo harás con la etiqueta que corresponde a la regla de firewall correcta. La regla de firewall permitirá el tráfico de Internet hacia ellas y las VMs podrán comunicarse en tu red.

¡Felicitaciones!

Usaste comandos de gcloud para crear una red, 3 subredes en diferentes regiones y aplicar una variedad de reglas de firewall para permitir el acceso a tus VMs.

Capacitación y certificación de Google Cloud

Recibe la formación que necesitas para aprovechar al máximo las tecnologías de Google Cloud. Nuestras clases incluyen habilidades técnicas y recomendaciones para ayudarte a avanzar rápidamente y a seguir aprendiendo. Para que puedas realizar nuestros cursos cuando más te convenga, ofrecemos distintos tipos de capacitación de nivel básico a avanzado: a pedido, presenciales y virtuales. Las certificaciones te ayudan a validar y demostrar tus habilidades y tu conocimiento técnico respecto a las tecnologías de Google Cloud.

Última actualización del manual: 17 de enero de 2025

Prueba más reciente del lab: 14 de mayo de 2024

Copyright 2025 Google LLC. All rights reserved. Google y el logotipo de Google son marcas de Google LLC. Los demás nombres de productos y empresas pueden ser marcas de las respectivas empresas a las que estén asociados.

en la parte superior de la consola de Google Cloud.

en la parte superior de la consola de Google Cloud.