身為雲端架構師,您知道 Azure 雲端基礎架構的一大要素就是網路。您在使用 Google Cloud 作業時,幾個最大的考量就是如何連結不同資源、實現網路區隔和確保安全性。

Azure 有數個區域可供您部署虛擬網路 (VNet),需要多少就部署多少。這些 VNet 是獨立的資源,專門在您的基礎架構,以及當中所有的部署作業之間進行通訊。

Azure 的 VNet 範圍是區域性的,只能在一個區域中存在,但可以用 Microsoft 的骨幹網路,透過對等互連服務相互連結,以便確保隱私性和完整性。

如果遇到混合情境,您可以運用虛擬網路閘道,與使用 Azure 的本機數據中心進行通訊。

在 Azure,所有虛擬網路和子網路會涵蓋一個區域中的所有可用區,也就是說,您不需要依照可用區進行分類。您可以依照最佳做法建立安全性群組、路由表和 Azure 防火牆規則,用來提升網路安全性。

考慮到上述所有因素後,您將探索 Google Cloud 中可用的網路建立服務,成功部署可靠的架構。

簡介

Google Cloud 虛擬私有雲 (VPC) 可為 Compute Engine 虛擬機器 (VM) 執行個體、Kubernetes Engine 容器及 App Engine 彈性環境提供網路功能。換句話說,如果沒有虛擬私有雲網路,您就無法建立 VM 執行個體、容器或 App Engine 應用程式。因此,每項 Google Cloud 專案都有一個預設網路,方便您立即開始執行所需工作。

您可以將虛擬私有雲網路視為與實體網路類似,差別在於前者是在 Google Cloud 中的虛擬化網路。虛擬私有雲網路是全域性資源,由多個資料中心內的一系列區域性虛擬子網路所組成。所有子網路均透過全域性廣域網路 (WAN) 相互連線。Google Cloud 中的虛擬私有雲網路在邏輯上彼此獨立。

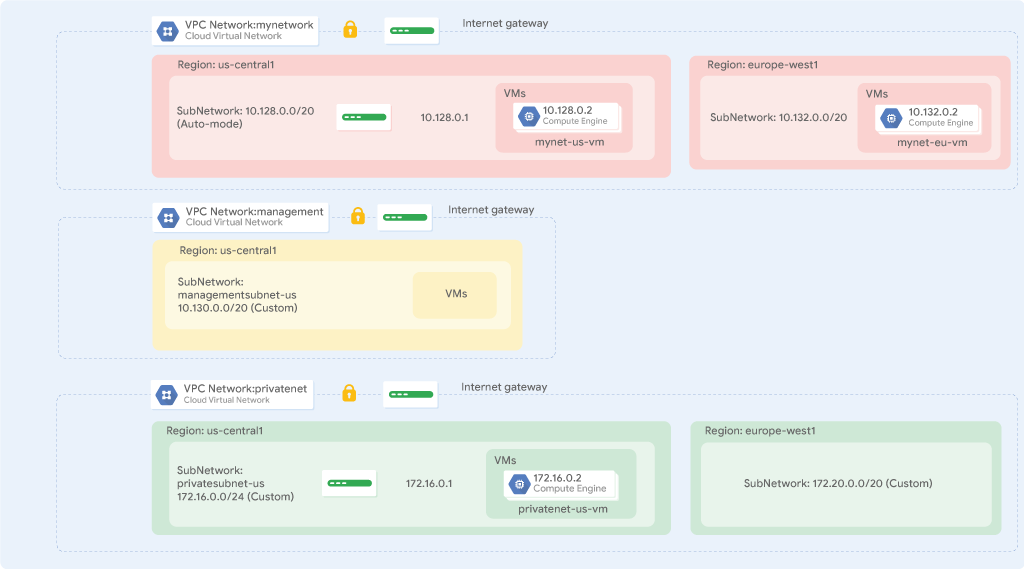

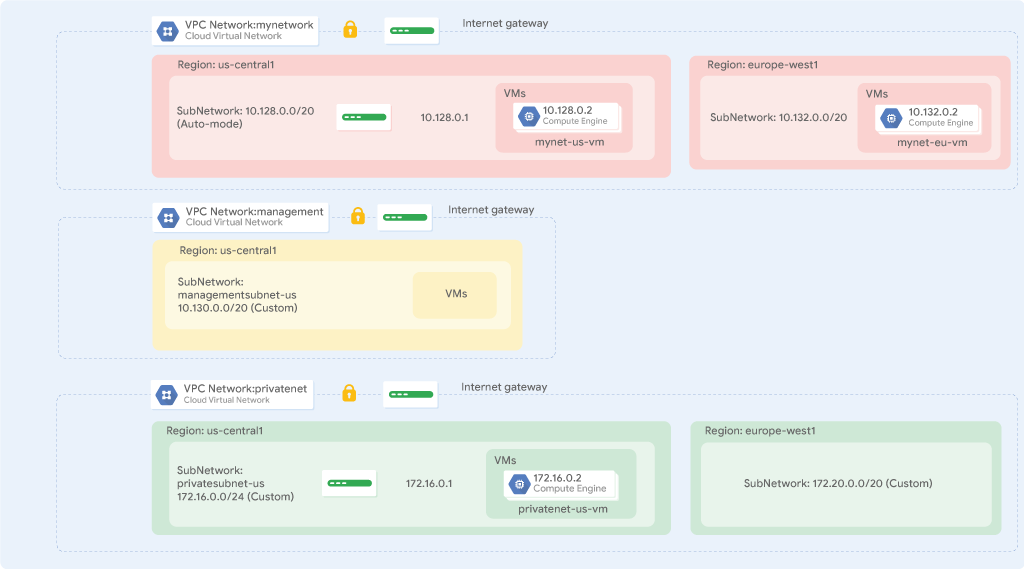

在這個研究室,您會建立自動模式虛擬私有雲網路,當中有防火牆規則和兩個 VM 執行個體,接著將該網路轉換成自訂模式網路,並建立其他自訂模式網路,如下方網路圖表所示。此外,您也需要測試網路間的連線能力。

目標

在本研究室中,您將瞭解如何執行下列工作:

- 探索預設虛擬私有雲網路

- 建立內含防火牆規則的自動模式網路

- 將自動模式網路轉換成自訂模式網路

- 建立內含防火牆規則的自訂模式虛擬私有雲網路

- 使用 Compute Engine 建立 VM 執行個體

- 探索各虛擬私有雲網路的 VM 執行個體連線能力

在每個研究室中,您都能在固定時間內免付費建立新的 Google Cloud 專案,並使用一組資源。

-

請透過無痕式視窗登入 Qwiklabs。

-

請記下研究室的存取時間 (例如 1:15:00),並確保自己能在時間限制內完成作業。

研究室不提供暫停功能。如有需要,您可以重新開始,但原先的進度恕無法保留。

-

準備就緒後,請按一下「Start lab」。

-

請記下研究室憑證 (使用者名稱和密碼),這組資訊將用於登入 Google Cloud 控制台。

-

按一下「Open Google Console」。

-

按一下「Use another account」,然後複製這個研究室的憑證,並貼入提示訊息。

如果使用其他憑證,系統會顯示錯誤或向您收取費用。

-

接受條款,然後略過資源復原頁面。

工作 1:探索預設網路

每項 Google Cloud 專案都有一個預設網路,其中包含子網路、路徑和防火牆規則。

查看子網路

預設網路在每個 Google Cloud 區域中都有一個子網路。

- 在 Cloud 控制台的「導覽選單」

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

- 請注意預設網路和其中包含的子網路。

每個子網路皆與一個 Google Cloud 區域及一個私人 RFC 1918 CIDR 區塊相關聯,用於指定閘道和子網路的內部 IP 位址範圍。

查看路徑

路徑可指示 VM 執行個體和虛擬私有雲網路如何將流量從執行個體傳送到該網路內或 Google Cloud 外的目的地。每個虛擬私有雲網路都含有一些預設路徑,用於子網路之間的流量轉送,並將流量從符合資格的執行個體傳送到網際網路。

- 在左側窗格點選「路徑」。

請注意,每個子網路都有一個路徑,預設網際網路閘道 (0.0.0.0/0) 也有一個路徑。

這些是系統為您代管的路徑,但您也能建立自訂的靜態路徑,以便將某些封包導向特定目的地。舉例來說,您可以建立路徑,將所有傳出流量傳送到設為 NAT 閘道的執行個體。

查看防火牆規則

每個虛擬私有雲網路都會導入可供您設定的分散式虛擬防火牆。透過防火牆規則,您可以控管哪些封包可傳送到哪些目的地。每個虛擬私有雲網路都設有兩個默示防火牆規則,分別會封鎖所有傳入連線及允許所有傳出連線。

刪除防火牆規則

- 在左側窗格點選「防火牆」。

- 選取所有預設網路防火牆規則。

- 按一下「刪除」。

- 點選「刪除」即可確認刪除防火牆規則。

刪除預設網路

- 在左側窗格中點選「虛擬私有雲網路」。

- 選取「預設」網路。

- 按一下「刪除虛擬私有雲網路」。

- 點選「刪除」即可確認刪除「預設」網路。

等待網路刪除完成,再繼續操作。

- 在左側窗格點選「路徑」。

請注意,畫面上不會顯示任何路徑。

- 在左側窗格點選「防火牆」。

請注意,畫面上不會顯示任何防火牆規則。

注意:如果沒有虛擬私有雲網路,就不會有任何路徑!

嘗試建立 VM 執行個體

確認沒有虛擬私有雲網路,就無法建立 VM 執行個體。

- 在「導覽選單」,依序點選「Compute Engine」>「VM 執行個體」。

- 點選「建立執行個體」。

- 保留預設值,然後點選「建立」。

請注意,畫面上會顯示錯誤訊息。

- 點選「建立執行個體」。

- 點選「進階選項」。

- 點選「網路」。

請注意,「網路介面」下方會出現「沒有其他可用的網路」錯誤訊息。

- 按一下「取消」。

注意事項:一如預期,如果您沒有虛擬私有雲網路,就無法建立 VM 執行個體!

工作 2:建立自動模式網路

在這項工作中,您需要建立內含兩個 VM 執行個體的自動模式網路。這類網路會自動在每個區域中建立子網路,因此相當易於設定及使用。不過,您無法完全掌控虛擬私有雲網路中建立的子網路,包括所用區域和 IP 位址範圍。

如要進一步瞭解選擇自動模式網路時的注意事項,您隨時都可以參閱 Google 虛擬私有雲說明文件,但就目前而言,請先假設要使用自動模式網路進行原型設計。

建立內含防火牆規則的自動模式虛擬私有雲網路

- 在「導覽選單」

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

- 按一下「建立虛擬私有雲網路」。

- 在「名稱」部分,輸入 mynetwork。

- 在「子網路建立模式」部分,按一下「自動」。

自動模式網路會自動在每個區域中建立子網路。

- 在「防火牆規則」部分,選取所有可用規則。

這些是預設網路原本包含的標準防火牆規則。雖然畫面上也會顯示 deny-all-ingress 和 allow-all-egress,但您無法選取或停用這些規則,因為兩者都是默示規則。這兩項規則的優先順序較低 (「優先順序」資料欄的整數值越大表示優先順序越低),因此系統會先考量 allow-icmp、allow-custom、allow-rdp 和 allow-ssh 規則。

-

點選「建立」。

-

新的網路準備就緒之後,請點選「mynetwork」,然後記下 和 中子網路的 IP 位址範圍。

注意事項:如果刪除了預設網路,只要按照剛剛的方式建立自動模式網路,即可快速重新建立預設網路。

在 建立 VM 執行個體

請在 區域中建立 VM 執行個體。一旦選取區域和可用區,系統就會決定要使用的子網路,並從子網路的 IP 位址範圍中指派內部 IP 位址。

-

在「導覽選單」 ,依序點選「Compute Engine」>「VM 執行個體」。

,依序點選「Compute Engine」>「VM 執行個體」。

-

按一下「建立執行個體」。

-

指定下列屬性,其餘設定保持預設狀態:

| 屬性 |

值 (依指示輸入值或選取選項) |

| 名稱 |

mynet-us-vm |

| 區域 |

|

| 可用區 |

|

| 系列 |

E2 |

| 機型 |

e2-micro (2 個 vCPU,1 GB 記憶體) |

| 開機磁碟 |

Debian GNU/Linux 11 (bullseye) |

-

點選「建立」。

在 建立 VM 執行個體

請在 區域建立 VM 執行個體。

-

點選「建立執行個體」。

-

指定下列屬性,其餘設定保持預設狀態:

| 屬性 |

值 (依指示輸入值或選取選項) |

| 名稱 |

mynet-eu-vm |

| 區域 |

|

| 可用區 |

|

| 系列 |

E2 |

| 機型 |

e2-micro (2 個 vCPU,1 GB 記憶體) |

| 開機磁碟 |

Debian GNU/Linux 11 (bullseye) |

-

點選「建立」。

注意:這兩個 VM 執行個體的外部 IP 位址都是臨時位址。執行個體停止後,指派給執行個體的所有臨時外部 IP 位址都會重新釋出到一般 Compute Engine 集區,供其他專案使用。

當停止的執行個體再次啟動時,系統會指派新的臨時外部 IP 位址給執行個體。此外,您可以保留靜態外部 IP 位址,進而將位址無期限地指派給專案,直到明確釋出該位址為止。

驗證 VM 執行個體連線能力

您透過 mynetwork 建立的防火牆規則會允許來自 mynetwork 內部 (內部 IP) 和外部 (外部 IP) 的 SSH 和 ICMP ingress 流量。

- 在「導覽選單」,依序點選「Compute Engine」>「VM 執行個體」。

請記錄 mynet-eu-vm 的外部與內部 IP 位址。

- 在 mynet-us-vm 的資料列,按一下「SSH」來啟動終端機並連線。

注意:由於設有 allow-ssh 防火牆規則,因此您可以透過 SSH 進行連線,該規則會針對 tcp:22 允許來自任何位置 (0.0.0.0/0) 的傳入流量。SSH 連線之所以能夠流暢運作,原因在於 Compute Engine 會為您產生安全殼層金鑰,並透過下列其中一種方式儲存該金鑰:

- 根據預設,Compute Engine 會將產生的金鑰新增至專案或執行個體中繼資料。

- 如果您的帳戶設為使用 OS 登入,Compute Engine 會將產生的金鑰儲存在您的使用者帳戶。

此外,您也可以建立安全殼層金鑰,並編輯公開安全殼層金鑰中繼資料,藉此控管 Linux 執行個體的存取權。

- 如要測試連線至 mynet-eu-vm 的內部 IP,請執行下列指令,並按照指示輸入 mynet-eu-vm 的內部 IP:

ping -c 3 <在此輸入 mynet-eu-vm 的內部 IP>

由於設有 allow-custom 防火牆規則,您可以對 mynet-eu-vm 的內部 IP 進行連線偵測 (ping)。

- 為測試連至 mynet-eu-vm 外部 IP 的連線能力,請執行下列指令,並輸入 mynet-eu-vm 的外部 IP:

ping -c 3 <在此輸入 mynet-eu-vm 的外部 IP>

注意:您可以如預期般透過 SSH 連線至 mynet-us-vm,並對 mynet-eu-vm 的內部及外部 IP 位址進行連線偵測 (ping)。同樣地,您也能透過 SSH 連線至 mynet-eu-vm,並對 mynet-us-vm 的內部與外部 IP 位址進行連線偵測 (ping)。

將網路轉換成自訂模式網路

截至目前為止,自動模式網路的運作一切正常。現在,您需要將該網路轉換成自訂模式網路,以免在新區域開放使用時自動建立新的子網路。自動建立子網路可能會導致 IP 位址與手動建立子網路或靜態路徑時所用的位址重疊,也可能干擾整體網路規劃。

- 在「導覽選單」

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

- 按一下 mynetwork 即可開啟網路詳細資料。

- 按一下「編輯」。

- 在「子網路建立模式」部分,選取「自訂」。

- 按一下「儲存」。

- 返回「虛擬私有雲網路」頁面。

請等待 mynetwork 的「模式」資料欄改為顯示「自訂」。

在等待期間,您可以點選「重新整理」。

點選「Check my progress」確認目標已達成。

建立虛擬私有雲網路和 VM 執行個體

注意:您可以輕鬆將自動模式網路轉換成自訂模式網路,這種做法可提供更多彈性。建議您在實際工作環境中使用自訂模式網路。

工作 3:建立自訂模式網路

在這項工作中,您需要建立另外兩個自訂網路 managementnet 和 privatenet,還有允許 SSH、ICMP 和 RDP ingress 流量的防火牆規則,以及 VM 執行個體。整體架構如下方範例圖表所示 (vm-appliance 除外):

請注意,這些網路的 IP CIDR 範圍不會重疊,因此您可以設定網路之間的虛擬私有雲對接等機制。如果您指定與地端部署網路不同的 IP CIDR 範圍,甚至還能透過 VPN 或 Cloud Interconnect 設定混合式連線。

建立 managementnet 網路

使用 Cloud 控制台建立 managementnet 網路。

-

在 Cloud 控制台的「導覽選單」 ,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

-

按一下「建立虛擬私有雲網路」。

-

在「名稱」部分,輸入 managementnet。

-

在「子網路建立模式」部分,按一下「自訂」。

-

指定下列屬性,其餘設定保持預設狀態:

| 屬性 |

值 (依指示輸入值或選取選項) |

| 名稱 |

managementsubnet-us |

| 區域 |

|

| IPv4 範圍 |

10.240.0.0/20 |

-

點選「完成」。

-

按一下「對等指令列」。

這些指令表示您可以透過 gcloud 指令列建立網路和子網路。之後建立 privatenet 網路時,您將使用這些指令,並設定類似的參數。

-

按一下「關閉」。

-

點選「建立」。

建立 privatenet 網路

使用 gcloud 指令列建立 privatenet 網路。

- 在 Cloud 控制台,按一下「啟用 Cloud Shell」圖示

。

。

- 如果出現提示訊息,請點選「繼續」。

- 如要建立 privatenet 網路,請執行下列指令。如果出現提示訊息,請按一下「授權」。

gcloud compute networks create privatenet --subnet-mode=custom

- 如要建立 privatesubnet-us 子網路,請執行下列指令:

gcloud compute networks subnets create privatesubnet-us --network=privatenet --region={{{project_0.default_region|Lab region}}} --range=172.16.0.0/24

- 如要建立 privatesubnet-eu 子網路,請執行下列指令:

gcloud compute networks subnets create privatesubnet-eu --network=privatenet --region={{{project_0.default_region_2|Region 2}}} --range=172.20.0.0/20

- 如要列出可用的虛擬私有雲網路,請執行下列指令:

gcloud compute networks list

輸出內容應如下所示:

NAME SUBNET_MODE BGP_ROUTING_MODE IPV4_RANGE GATEWAY_IPV4

managementnet CUSTOM REGIONAL

mynetwork CUSTOM REGIONAL

privatenet CUSTOM REGIONAL

- 如要列出可用的虛擬私有雲子網路 (依虛擬私有雲網路排序),請執行下列指令:

gcloud compute networks subnets list --sort-by=NETWORK

注意:managementnet 和 privatenet 網路是自訂模式網路,因此只含有您建立的子網路。mynetwork 原本是自動模式網路,後來才轉換成自訂模式網路,因此含有位於各區域的子網路。

- 在 Cloud 控制台的「導覽選單」

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

請確認 Cloud 控制台列出了相同的網路和子網路。

建立 managementnet 的防火牆規則

建立防火牆規則,允許 SSH、ICMP 和 RDP ingress 流量傳送至 managementnet 網路中的 VM 執行個體。

-

在 Cloud 控制台的「導覽選單」 ,依序點選「虛擬私有雲網路」>「防火牆」。

,依序點選「虛擬私有雲網路」>「防火牆」。

-

按一下「建立防火牆規則」。

-

指定下列屬性,其餘設定保持預設狀態:

| 屬性 |

值 (依指示輸入值或選取選項) |

| 名稱 |

managementnet-allow-icmp-ssh-rdp |

| 網路 |

managementnet |

| 目標 |

網路中的所有執行個體 |

| 來源篩選器 |

IPv4 範圍 |

| 來源 IPv4 範圍 |

0.0.0.0/0 |

| 通訊協定和埠 |

指定的通訊協定和埠 |

注意:請務必在「來源 IPv4 範圍」欄位中加入 /0 來指定所有網路。

-

選取「TCP」,然後指定通訊埠 22 和 3389。

-

選取「其他通訊協定」,然後指定 icmp 通訊協定。

-

按一下「對等指令列」。

這些指令表示您也可透過 gcloud 指令列建立防火牆規則。之後建立 privatenet 的防火牆規則時,您將使用這些指令,並設定類似的參數。

-

按一下「關閉」。

-

點選「建立」。

建立 privatenet 的防火牆規則

使用 gcloud 指令列建立 privatenet 網路的防火牆規則。

- 返回「Cloud Shell」。如有需要,請按一下「啟用 Cloud Shell」圖示

。

。

- 如要建立 privatenet-allow-icmp-ssh-rdp 防火牆規則,請執行下列指令:

gcloud compute firewall-rules create privatenet-allow-icmp-ssh-rdp --direction=INGRESS --priority=1000 --network=privatenet --action=ALLOW --rules=icmp,tcp:22,tcp:3389 --source-ranges=0.0.0.0/0

輸出內容應如下所示:

NAME NETWORK DIRECTION PRIORITY ALLOW DENY

privatenet-allow-icmp-ssh-rdp privatenet INGRESS 1000 icmp,tcp:22,tcp:3389

- 如要列出所有防火牆規則 (依虛擬私有雲網路排序),請執行下列指令:

gcloud compute firewall-rules list --sort-by=NETWORK

輸出內容應如下所示:

NAME NETWORK DIRECTION PRIORITY ALLOW

managementnet-allow-icmp-ssh-rdp managementnet INGRESS 1000 icmp,tcp:22,tcp:3389

mynetwork-allow-icmp mynetwork INGRESS 1000 icmp

mynetwork-allow-internal mynetwork INGRESS 65534 all

mynetwork-allow-rdp mynetwork INGRESS 1000 tcp:3389

mynetwork-allow-ssh mynetwork INGRESS 1000 tcp:22

privatenet-allow-icmp-ssh-rdp privatenet INGRESS 1000 icmp,tcp:22,tcp:3389

系統已為您建立 mynetwork 網路的防火牆規則。您可以在單一防火牆規則 (例如 privatenet 和 managementnet 的規則) 中定義多個通訊協定和通訊埠,也能在多項規則 (例如預設網路和 mynetwork 的規則) 中分別進行設定。

- 在 Cloud 控制台的「導覽選單」

,依序點選「虛擬私有雲網路」>「防火牆」。

,依序點選「虛擬私有雲網路」>「防火牆」。

請確認 Cloud 控制台列出了相同的防火牆規則。

點選「Check my progress」確認目標已達成。

建立設有防火牆規則的自訂模式虛擬私有雲網路

接下來,您需要建立兩個 VM 執行個體:

-

managementsubnet-us 中的 managementnet-us-vm

-

privatesubnet-us 中的 privatenet-us-vm

建立 managementnet-us-vm 執行個體

使用 Cloud 控制台建立 managementnet-us-vm 執行個體。

-

在 Cloud 控制台的「導覽選單」 ,依序點選「Compute Engine」>「VM 執行個體」。

,依序點選「Compute Engine」>「VM 執行個體」。

-

按一下「建立執行個體」。

-

指定下列屬性,其餘設定保持預設狀態:

| 屬性 |

值 (依指示輸入值或選取選項) |

| 名稱 |

managementnet-us-vm |

| 區域 |

|

| 可用區 |

|

| 系列 |

E2 |

| 機型 |

e2-micro (2 個 vCPU,1 GB 記憶體) |

| 開機磁碟 |

Debian GNU/Linux 11 (bullseye) |

-

點選「進階選項」。

-

點選「網路」。

-

在「網路介面」部分,點選向下箭頭即可編輯。

-

指定下列屬性,其餘設定保持預設狀態:

| 屬性 |

值 (依指示輸入值或選取選項) |

| 網路 |

managementnet |

| 子網路 |

managementsubnet-us |

注意:您只能選取所選區域中的子網路。

-

點選「完成」。

-

按一下「對等指令列」。

這些指令表示您也可透過 gcloud 指令列建立 VM 執行個體。之後建立 privatenet-us-vm 執行個體時,您將使用這些指令,並設定類似的參數。

-

按一下「關閉」。

-

點選「建立」。

建立 privatenet-us-vm 執行個體

使用 gcloud 指令列建立 privatenet-us-vm 執行個體。

- 返回「Cloud Shell」。如有需要,請按一下「啟用 Cloud Shell」圖示

。

。

- 如要建立 privatenet-us-vm 執行個體,請執行下列指令:

gcloud compute instances create privatenet-us-vm --zone={{{project_0.default_zone|Lab Zone}}} --machine-type=e2-micro --subnet=privatesubnet-us --image-family=debian-11 --image-project=debian-cloud --boot-disk-size=10GB --boot-disk-type=pd-standard --boot-disk-device-name=privatenet-us-vm

- 如要列出所有 VM 執行個體 (依可用區排序),請執行下列指令:

gcloud compute instances list --sort-by=ZONE

- 在 Cloud 控制台的「導覽選單」

,依序點選「Compute Engine」>「VM 執行個體」。

,依序點選「Compute Engine」>「VM 執行個體」。

請確認 Cloud 控制台列出了相同的 VM 執行個體。

-

在「資料欄」部分,選取「可用區」。

中有三個執行個體, 中有一個執行個體。不過,這些執行個體分散在三個虛擬私有雲網路,分別是 managementnet、mynetwork 和 privatenet,而且位於不同的可用區和網路。在下一項工作中,您會探究這個情況對內部連線能力的影響。

點選「Check my progress」確認目標已達成。

建立 VM 執行個體

注意:您可以點選「內部 IP」資料欄中的「nic0」連結,進一步瞭解每個 VM 執行個體的網路資訊。隨即出現的網路介面詳細資料頁面會顯示子網路和 IP CIDR 範圍、執行個體適用的防火牆規則與路徑,以及其他網路分析資訊。

工作 4:瞭解網路之間的連線能力

研究 VM 執行個體之間的連線能力。具體而言,您將確認 VM 執行個體位於相同可用區,以及位於相同虛擬私有雲網路的影響。

對外部 IP 位址進行連線偵測 (ping)

對 VM 執行個體的外部 IP 位址進行連線偵測 (ping),藉此確認是否可以從公開網際網路存取這些執行個體。

- 在 Cloud 控制台的「導覽選單」,依序點選「Compute Engine」>「VM 執行個體」。

請記錄 mynet-eu-vm、managementnet-us-vm 和 privatenet-us-vm 的外部 IP 位址。

- 在 mynet-us-vm 的資料列,按一下「SSH」來啟動終端機並連線。

- 為測試連至 mynet-eu-vm 外部 IP 的連線能力,請執行下列指令,並輸入 mynet-eu-vm 的外部 IP:

ping -c 3 <在此輸入 mynet-eu-vm 的外部 IP>

這項指令應可正常運作!

- 如要測試連線至 managementnet-us-vm 的外部 IP,請執行下列指令,並按照指示輸入 managementnet-us-vm 的外部 IP:

ping -c 3 <在此輸入 managementnet-us-vm 的外部 IP>

這項指令應可正常運作!

- 如要測試連線至 privatenet-us-vm 的外部 IP,請執行下列指令,並按照指示輸入 privatenet-us-vm 的外部 IP:

ping -c 3 <在此輸入 privatenet-us-vm 的外部 IP>

這項指令應可正常運作!

注意:您可以對所有 VM 執行個體的外部 IP 位址進行連線偵測 (ping),即使執行個體位於不同的可用區或虛擬私有雲網路也沒關係。由此證實,這些執行個體的公開存取權只會由您先前建立的 ICMP 防火牆規則控管。

對內部 IP 位址進行連線偵測 (ping)

對 VM 執行個體的內部 IP 位址進行連線偵測 (ping),確認是否可以從虛擬私有雲網路存取這些執行個體。

- 在 Cloud 控制台的「導覽選單」,依序點選「Compute Engine」>「VM 執行個體」。

請記錄 mynet-eu-vm、managementnet-us-vm 和 privatenet-us-vm 的內部 IP 位址。

- 返回 mynet-us-vm 的 SSH 終端機。

- 如要測試連線至 mynet-eu-vm 的內部 IP,請執行下列指令,並按照指示輸入 mynet-eu-vm 的內部 IP:

ping -c 3 <在此輸入 mynet-eu-vm 的內部 IP>

注意:mynet-eu-vm 和連線偵測 (ping) 來源 mynet-us-vm 都在同一個虛擬私有雲網路中,因此即使這兩個 VM 執行個體位於不同的可用區、區域及大陸,您還是可以對 mynet-eu-vm 的內部 IP 位址進行連線偵測 (ping)!

- 如要測試連線至 managementnet-us-vm 的內部 IP,請執行下列指令,並按照指示輸入 managementnet-us-vm 的內部 IP:

ping -c 3 <在此輸入 managementnet-us-vm 的內部 IP>

注意:正如輸出內容中的「100% packet loss」(100% 封包遺失) 所示,這項指令應該會無法運作!

- 如要測試連線至 privatenet-us-vm 的內部 IP,請執行下列指令,並按照指示輸入 privatenet-us-vm 的內部 IP:

ping -c 3 <在此輸入 privatenet-us-vm's 的內部 IP>

注意:如輸出內容中的「100% packet loss」所示,這項指令應該會無法運作!managementnet-us-vm 和 privatenet-us-vm 所在的虛擬私有雲網路與連線偵測 (ping) 來源 mynet-us-vm 不同,因此即便這些 VM 執行個體都位於相同可用區,您還是無法對 managementnet-us-vm 和 privatenet-us-vm 的內部 IP 位址進行連線偵測 (ping)。

工作 5:回顧

在這個研究室,您探索了預設網路,並確定沒有虛擬私有雲網路就無法建立 VM 執行個體。因此,您建立新的自動模式虛擬私有雲網路 (內含子網路、路徑、防火牆規則和兩個 VM 執行個體),然後測試 VM 執行個體的連線能力。由於自動模式網路並不建議用於實際工作環境,所以您將這個網路轉換成自訂模式網路。

接著,您使用 Cloud 控制台和 gcloud 指令列,建立了另外兩個自訂模式虛擬私有雲網路,其中包含防火牆規則和 VM 執行個體。最後,您還測試了虛擬私有雲網路之間的連線能力,得知可以對外部 IP 位址進行連線偵測 (ping),但無法對內部 IP 位址進行連線偵測 (ping)。

根據預設,虛擬私有雲網路是獨立的私人網路網域。因此,除非您設有虛擬私有雲對接或 VPN 等機制,否則不同網路之間不允許任何內部 IP 位址通訊。

Google Cloud 提供兩種建立虛擬私有雲的方式:「自動」模式和「自訂」模式。在自動模式,Google Cloud 會管理 IP 位址和路由,這與 Azure 建立 VNet 的方式相似,但在自訂模式,虛擬私有雲的設定更自由,使用者可以定義自己的 IP 位址範圍和子網路。

-

自訂模式的彈性和自由度更高,但也需要進行更多設定,管理也較困難。

-

自動模式使用上更簡單,適合不需要進一步自訂虛擬私有雲的使用者。

以下統整這些服務的異同處:

相似處:

- Azure 和 Google Cloud 都提供網路建立服務,可將雲端資源獨立出來,並控管建立網路的環境。

- 兩種雲端服務都提供建立子網路、安全性群組和路由表的功能,可幫助客戶管理網路基礎架構。

- 客戶可藉由 Azure 提供的 VNet 對等互連服務,將數個 VNet 相互連結,建立更大的網路。

差異處:

- Azure VNet 的設計適合在自動模式運作,由雲端服務供應商管理 VNet 的 IP 位址和路由。

- Google Cloud 虛擬私有雲則可在自動或自訂模式下運作。在自訂模式下,使用者能進一步控管虛擬私有雲設定。

- Google Cloud 虛擬私有雲能更緊密整合其他 Google Cloud 服務,像是 Cloud Identity-Aware Proxy 和 Cloud Armor,可提供額外的安全防護功能。

關閉研究室

如果您已完成研究室,請按一下「End Lab」(關閉研究室)。Google Cloud Skills Boost 會移除您使用的資源,並清除所用帳戶。

您可以針對研究室的使用體驗評分。請選取合適的星級評等並提供意見,然後按一下「Submit」(提交)。

星級評等代表您的滿意程度:

- 1 星 = 非常不滿意

- 2 星 = 不滿意

- 3 星 = 普通

- 4 星 = 滿意

- 5 星 = 非常滿意

如果不想提供意見回饋,您可以直接關閉對話方塊。

如有任何想法、建議或指教,請透過「Support」(支援) 分頁提交。

Copyright 2022 Google LLC 保留所有權利。Google 和 Google 標誌是 Google LLC 的商標,其他公司和產品名稱則有可能是其關聯公司的商標。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。 ,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

。

。 ,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

,依序點選「虛擬私有雲網路」>「虛擬私有雲網路」。

。

。 ,依序點選「虛擬私有雲網路」>「防火牆」。

,依序點選「虛擬私有雲網路」>「防火牆」。

。

。 ,依序點選「Compute Engine」>「VM 執行個體」。

,依序點選「Compute Engine」>「VM 執行個體」。