GSP1126

Ringkasan

Mengonfigurasi akses yang aman ke resource cloud Anda merupakan langkah yang sangat penting. Pertimbangan utama mencakup cara mengelola akses, membatasi pengguna ke resource yang diperlukan, serta mengaktifkan autentikasi untuk aplikasi dan layanan. Platform cloud seperti AWS dan Google Cloud menawarkan alat khusus untuk tugas ini. AWS memanfaatkan peran dan kebijakan Identity and Access Management (IAM), sedangkan Google Cloud IAM memberikan izin ke project atau resource.

Selain akses pengguna, Anda juga harus mengelola izin aplikasi dan sistem. AWS menggunakan peran layanan yang ditetapkan dalam suatu akun. Google Cloud menggunakan akun layanan yang jangkauannya dapat lebih luas atas sejumlah project. Lab ini membahas command line untuk konfigurasi IAM. Memahami IAM, terutama bagi mereka yang baru mengenal Google Cloud, sangat penting untuk menyiapkan izin yang sesuai. Lab ini akan membahas penginstalan dan pengaturan konfigurasi lingkungan gcloud, pengelolaan beberapa konfigurasi, dan pemanfaatan akun layanan.

Tujuan

Di lab ini, Anda akan mempelajari cara:

- Menginstal dan mengonfigurasi klien

gcloud

- Membuat konfigurasi IAM dan berganti dari satu konfigurasi ke konfigurasi lainnya

- Mengidentifikasi dan menetapkan izin IAM yang benar

- Membuat dan menggunakan akun layanan

Memulai lingkungan

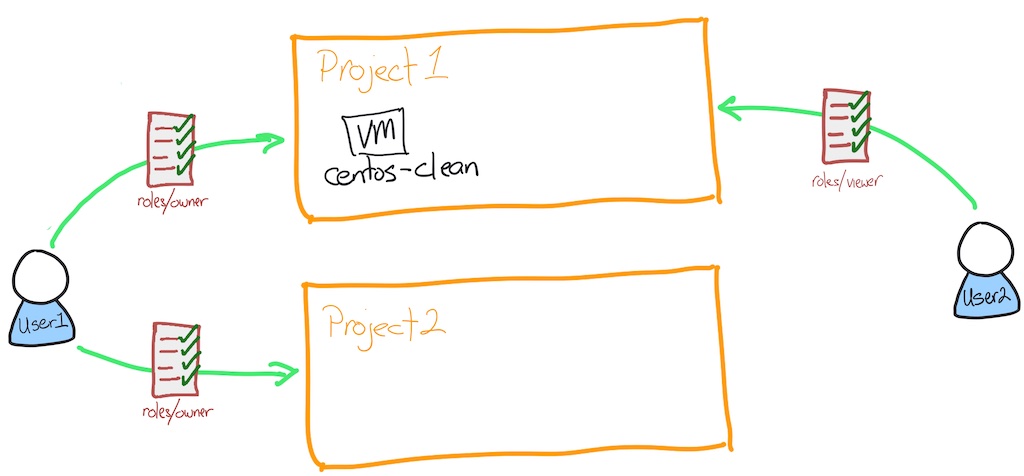

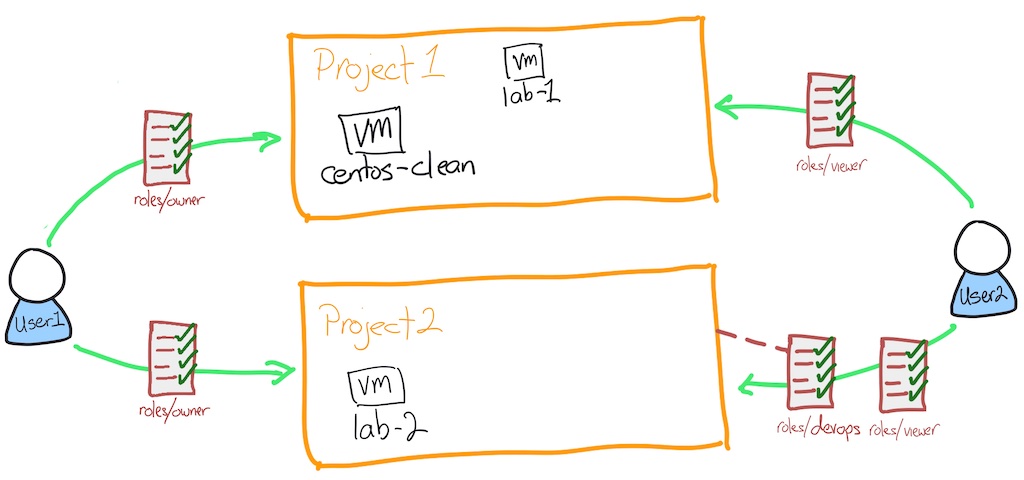

Mulai dengan dua akun pengguna dan dua project;

-

user1 adalah "pemilik" kedua project

-

user2 adalah "viewer" project pertama saja.

Ada virtual machine (vm) Linux yang berjalan di project pertama.

Apa itu IAM?

Google Cloud menawarkan Cloud Identity and Access Management (IAM), yang dapat Anda gunakan untuk mengelola kontrol akses dengan menentukan siapa (identitas) yang memiliki akses (peran) untuk resource tertentu.

Di IAM, izin untuk mengakses resource tidak diberikan secara langsung kepada pengguna akhir. Sebagai gantinya, izin dikelompokkan ke dalam peran, dan peran diberikan kepada akun utama yang terautentikasi. (Sebelumnya, akun utama dalam IAM sering disebut sebagai anggota. Beberapa API masih menggunakan istilah ini.)

Identitas

Di Cloud IAM, Anda dapat memberikan akses kepada akun utama. Akun utama dapat berupa salah satu jenis akun berikut:

- Akun Google

- Akun layanan

- Grup Google

- Akun Google Workspace

- Domain Cloud Identity

- Semua pengguna yang terautentikasi

- Semua pengguna

Pelajari lebih lanjut jenis identitas ini dari Panduan Konsep yang terkait dengan identitas.

Di lab ini, Anda menggunakan Akun Google, akun layanan, dan grup domain Cloud Identity.

Peran

Peran adalah kumpulan izin. Anda tidak dapat memberikan izin kepada pengguna secara langsung. Namun, Anda dapat memberikan peran kepada mereka. Jika Anda memberikan peran kepada pengguna, semua izin yang terdapat pada peran tersebut juga akan ikut diberikan kepada mereka.

Pelajari peran lebih lanjut dari Panduan Peran.

Apa itu gcloud?

gcloud CLI adalah bagian dari Cloud SDK. Anda harus mendownload dan menginstal SDK di sistem Anda dan menginisialisasinya sebelum dapat menggunakan alat command line gcloud. Anda dapat menggunakan alat ini untuk melakukan banyak tugas platform umum baik dari command line maupun dari dalam skrip dan otomatisasi lainnya.

Pelajari gcloud lebih lanjut dari Panduan ringkasan gcloud CLI.

Penyiapan dan persyaratan

Sebelum mengklik tombol Start Lab

Baca petunjuk ini. Lab memiliki timer dan Anda tidak dapat menjedanya. Timer yang dimulai saat Anda mengklik Start Lab akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab interaktif ini dapat Anda gunakan untuk melakukan aktivitas lab di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran (direkomendasikan) atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Hanya gunakan akun siswa untuk lab ini. Jika Anda menggunakan akun Google Cloud yang berbeda, Anda mungkin akan dikenai tagihan ke akun tersebut.

Catatan: Untuk lab ini, login menggunakan Username 1.

Cara memulai lab dan login ke Google Cloud Console

-

Klik tombol Start Lab. Jika Anda perlu membayar lab, dialog akan terbuka untuk memilih metode pembayaran.

Di sebelah kiri ada panel Lab Details yang berisi hal-hal berikut:

- Tombol Open Google Cloud console

- Waktu tersisa

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window jika Anda menjalankan browser Chrome).

Lab akan menjalankan resource, lalu membuka tab lain yang menampilkan halaman Sign in.

Tips: Atur tab di jendela terpisah secara berdampingan.

Catatan: Jika Anda melihat dialog Choose an account, klik Use Another Account.

-

Jika perlu, salin Username di bawah dan tempel ke dialog Sign in.

{{{user_0.username | "Username"}}}

Anda juga dapat menemukan Username di panel Lab Details.

-

Klik Next.

-

Salin Password di bawah dan tempel ke dialog Welcome.

{{{user_0.password | "Password"}}}

Anda juga dapat menemukan Password di panel Lab Details.

-

Klik Next.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

-

Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan mendaftar uji coba gratis.

Setelah beberapa saat, Konsol Google Cloud akan terbuka di tab ini.

Catatan: Untuk mengakses produk dan layanan Google Cloud, klik Navigation menu atau ketik nama layanan atau produk di kolom Search.

Tugas 1. Mengonfigurasi lingkungan gcloud

Lab ini sudah memiliki instance Compute Engine bernama debian-clean sebagai simulasi lingkungan yang tidak diinstal dengan gcloud. Anda terhubung ke instance ini menggunakan Konsol Google Cloud.

-

Buka daftar instance komputasi dengan mengakses Navigation Menu > Compute Engine > VM instances.

-

Sesuai dengan instance komputasi bernama debian-clean, klik SSH.

Catatan:

Berkaitan dengan instance Compute Engine: Ada jenis instance Windows dan Linux. Di lab ini, Anda akan menggunakan jenis instance Linux. Anda dapat dengan mudah terhubung ke instance Linux menggunakan klien Secure Shell (SSH) melalui browser web.

Anda secara otomatis terhubung ke instance. Google Cloud mengelola kunci autentikasi untuk Anda, menjaganya tetap aman dan hanya tersedia bagi mereka yang Anda izinkan untuk mengaksesnya.

- Untuk pengujian pertama, pastikan

gcloud berhasil diinstal dengan memeriksa versinya. Di dalam sesi SSH, jalankan:

gcloud --version

Membuat instance baru dan mengupdate zona default

Setelah Anda memastikan alat command line gcloud terinstal, buat beberapa perubahan dengan membuat instance komputasi.

- Pertama-tama, lakukan autentikasi di gcloud. Di dalam sesi SSH, jalankan:

gcloud auth login

Tekan ENTER ketika Anda melihat prompt Do you want to continue (Y/N)?

-

Buka link yang ditampilkan di tab baru.

-

Klik nama pengguna aktif Anda , klik Continue untuk Sign in to Google Cloud SDK, lalu klik Allow.

-

Saat Anda melihat prompt Enter the following verification code in gcloud CLI on the machine you want to log into, klik tombol salin lalu kembali ke sesi SSH, dan tempelkan kode ke prompt Enter authorization code:.

-

Di sesi SSH, tetapkan region dan zona:

gcloud config set compute/region {{{project_0.default_region_1 | "Region1"}}}

gcloud config set compute/zone {{{project_0.default_zone_1 | "Zone1"}}}

- Di dalam sesi SSH, jalankan:

gcloud compute instances create lab-1 --zone {{{project_0.default_zone_1 | "Zone1"}}} --machine-type=e2-standard-2

- Anda dapat menekan ENTER guna menerima zona default untuk VM ini.

Jika Anda telah menetapkan semuanya dengan benar, perintah ini akan membuat sebuah instance.

Tapi berapa besar? Dan di mana lokasinya? Image apa yang digunakan?

Ada sejumlah default yang digunakan layanan. Beberapa default dapat dikontrol di konfigurasi gcloud. Misalnya, lokasi instance dikontrol oleh setelan zona.

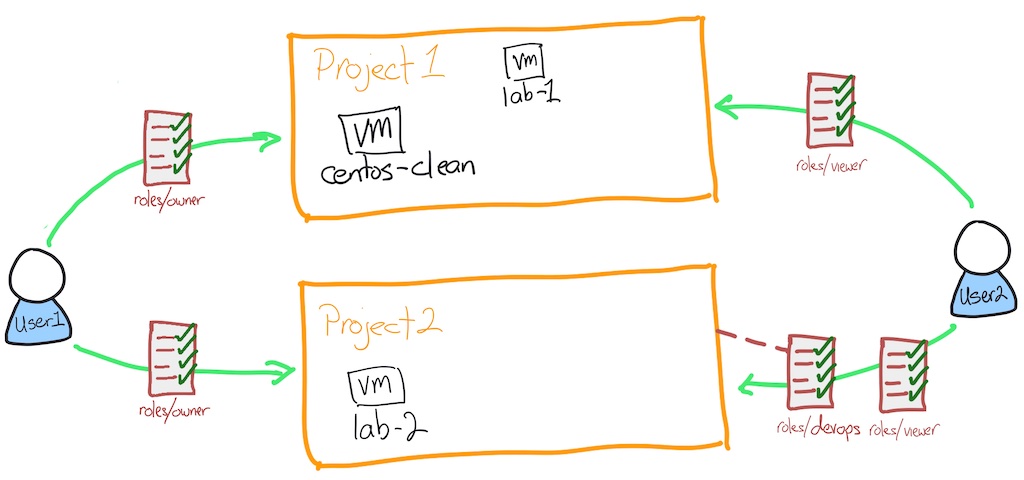

Membuat instance dengan nama lab-1 di Project 1

- Periksa konfigurasi gcloud Anda saat ini. Di dalam sesi SSH, jalankan:

gcloud config list

Anda sekarang melihat bagian compute, bagian core, dan active configuration. Anda dapat mengubah tiap bagian tersebut. Namun untuk lab ini, Anda hanya akan mengubah zona. Lihatlah zona tempat VM Anda dibuat.

- Sekarang cantumkan semua zona yang tersedia untuk digunakan dengan menjalankan perintah berikut. Di dalam sesi SSH, jalankan:

gcloud compute zones list

-

Identifikasi salah satu zona lain di region yang sama dengan zona Anda. Misalnya, jika zona Anda saat ini adalah us-west2-a, pilih us-west2-b.

-

Ubah zona Anda saat ini untuk zona lain di region yang sama. Di dalam sesi SSH, jalankan perintah berikut dan ganti ZONE dengan zona yang Anda pilih:

gcloud config set compute/zone ZONE

- Pastikan perubahan zona telah dilakukan. Di dalam sesi SSH, jalankan:

gcloud config list

Anda melihat zona yang disebutkan mencerminkan perubahan yang Anda buat.

Anda dapat mengubah setelan lain menggunakan perintah gcloud config set. Perubahan tersebut bersifat permanen dan ditulis ke direktori beranda Anda.

Konfigurasi default disimpan di ~/.config/gcloud/configurations/config_default.

Jika Anda ingin menggunakan zona selain zona default saat membuat sebuah instance, Anda dapat menggunakan pengalih --zone. Misalnya, gcloud compute instances create lab-1 --zone us-central1-f

Mengubah zona default

- Pastikan zona telah ditulis ke file konfigurasi. Di dalam sesi SSH, jalankan:

cat ~/.config/gcloud/configurations/config_default

Anda dapat melihat konfigurasi hanya disimpan sebagai teks dan dapat dicadangkan atau disalin.

Tugas 2. Membuat konfigurasi IAM dan berganti dari satu konfigurasi ke konfigurasi lainnya

Anda sekarang telah menyiapkan satu akun. Dalam situasi ketika Anda perlu bekerja dalam tim yang berbeda atau mengakses akun yang berbeda, Anda juga dapat mengelolanya dengan gcloud config.

Dalam tugas berikutnya, Anda akan mempelajari cara membuat konfigurasi kedua dan beralih di antara keduanya.

Membuat konfigurasi IAM baru

Di lab ini, Anda memiliki Akun Google kedua yang dapat digunakan untuk login. Akun ini memiliki akses hanya baca (viewer) ke project pertama. Anda akan membuat konfigurasi baru untuk pengguna tersebut.

- Mulai konfigurasi

gcloud baru untuk akun pengguna kedua. Di dalam sesi SSH, jalankan:

gcloud init --no-launch-browser

-

Pilih opsi 2, Create a new configuration.

-

configuration name: Type user2.

-

Log in with a new account: pilih opsi 3 - Anda login dengan nama pengguna lain yang disediakan.

-

Tekan ENTER ketika Anda melihat prompt Do you want to continue (Y/N)?

-

Buka link yang ditampilkan di tab baru.

-

Klik Use another account

-

Salin akun pengguna kedua , lalu tempel ke prompt email or phone.

-

Salin sandi yang sama dengan yang Anda gunakan untuk memulai lab, lalu tempelkan ke dalam prompt enter your password.

-

Klik I understand.

-

Untuk Sign in to Google Cloud SDK, klik Continue, lalu klik Allow.

Anda akan menyetujui pernyataan bahwa Cloud SDK memiliki akses yang sama dengan Akun Google Anda.

-

Saat Anda melihat prompt Enter the following verification code in gcloud CLI on the machine you want to log into, klik tombol salin lalu kembalilah ke sesi SSH dan tempelkan kode ke prompt Enter authorization code:.

-

Untuk Pick cloud project to use: cari project Anda saat ini (), lalu ketik nomor yang sesuai dengan project.

Inisialisasi selesai dan Anda akan melihat zona dan region ditetapkan untuk Anda.

Memeriksa bahwa konfigurasi gcloud user2 telah dibuat atau belum

Menguji akun baru

Akun baru ini memiliki akses khusus viewer ke project, sehingga Anda dapat menguji apakah Anda memang menggunakan akun ini atau tidak dengan mencoba melihat lalu membuat beberapa resource.

- Periksa apakah Anda dapat melihat detailnya di project pertama atau tidak. Di dalam sesi SSH, jalankan:

gcloud compute instances list

Akun pengguna kedua memiliki akses lihat sehingga Anda akan melihat instance debian-clean dan lab-1 tercantum.

- Pastikan Anda tidak dapat membuat instance di project pertama, karena peran yang Anda tetapkan adalah viewer dasar. Di dalam sesi SSH, jalankan:

gcloud compute instances create lab-2 --zone {{{project_1.default_zone_1 | "Zone2"}}} --machine-type=e2-standard-2

Karena hanya memiliki akses viewer, akun pengguna kedua tidak akan diperbolehkan membuat instance, sehingga perintah ini akan gagal. Perlu waktu sebentar sampai perintah gagal.

- Ubah kembali ke konfigurasi pengguna pertama Anda (default). Di dalam sesi SSH, jalankan:

gcloud config configurations activate default

Anda sekarang kembali menggunakan kredensial akun pengguna pertama Anda. Nanti Anda akan beralih di antara dua akun ini saat Anda mempelajari peran dan izin.

Tugas 3. Mengidentifikasi dan menetapkan izin IAM yang benar

Anda telah diberi dua akun pengguna untuk project ini. Pengguna pertama memiliki kendali penuh atas kedua project dan dapat dianggap sebagai akun admin. Pengguna kedua memiliki akses hanya viewer ke dua project. Pengguna kedua disebut sebagai pengguna DevOps dan identitas pengguna tersebut mewakili pengguna tingkat DevOps pada umumnya.

Selanjutnya, Anda akan menggunakan gcloud untuk mengonfigurasi akses ke satu project untuk pengguna DevOps dengan membuat peran khusus untuk project yang mengizinkan pembuatan bucket dan instance.

Memeriksa peran dan izin

- Untuk melihat semua peran, jalankan perintah berikut di dalam sesi SSH:

gcloud iam roles list | grep "name:"

Daftar peran ditampilkan. Penambahan grep "name:" ke perintah tersebut mengurangi jumlah data yang ditampilkan agar hanya mencantumkan nama peran.

Periksa salah satu peran ini untuk melihat izin yang ditetapkan pada peran tersebut. Untuk melihat izin, gunakan gcloud iam roles describe. Coba lihat peran sederhananya roles/compute.instanceAdmin.

- Periksa peran

compute.instanceAdmin yang telah ditetapkan. Di dalam sesi SSH, jalankan:

gcloud iam roles describe roles/compute.instanceAdmin

Anda dapat melihat bahwa roles/compute.instanceAdmin memiliki banyak izin, tetapi ini adalah izin minimum yang akan diperlukan nanti:

- compute.instances.create

- compute.instances.delete

- compute.instances.start

- compute.instances.stop

- compute.instances.update

- compute.disks.create

- compute.subnetworks.use

- compute.subnetworks.useExternalIp

- compute.instances.setMetadata

- compute.instances.setServiceAccount

Untuk meninjau daftar lengkap peran dan izin yang ditetapkan, baca Panduan referensi izin IAM.

Memberikan akses ke project kedua kepada pengguna kedua

Sekarang setelah Anda tahu bahwa peran berisi izin, bagaimana Anda menetapkan peran (dan semua izin terkait) ke akun pengguna?

Ada dua cara untuk menetapkan peran:

- Ke pengguna dan organisasi

- Ke pengguna dan project

Selanjutnya, Anda akan menghubungkan peran dasar "viewer" ke pengguna kedua pada project kedua.

Uji apakah pengguna kedua tidak memiliki akses ke project kedua.

- Kembalikan konfigurasi

gcloud ke pengguna kedua (user2). Di dalam sesi SSH, jalankan:

gcloud config configurations activate user2

Sekarang Anda kembali ke user2.

- Tetapkan

PROJECTID2 ke project kedua. Di dalam sesi SSH, jalankan perintah berikut:

echo "export PROJECTID2={{{project_1.project_id | "PROJECT_ID"}}}" >> ~/.bashrc

. ~/.bashrc

gcloud config set project $PROJECTID2

Catatan: Perintah ini menambahkan file bashrc, jadi berhati-hatilah.

Anda akan mendapatkan peringatan: WARNING: You do not appear to have access to project [your 2nd project id] or it does not exist.

- Saat diminta, Do you want to continue (Y/N)?, ketik N dan tekan ENTER.

Artinya, pengguna kedua tidak memiliki akses ke project PROJECTID2, yang akan Anda perbaiki di bagian berikutnya.

Menetapkan peran viewer ke pengguna kedua di project kedua

- Kembalilah ke konfigurasi gcloud default, yang memiliki izin untuk memberikan akses kepada pengguna kedua. Di dalam sesi SSH, jalankan:

gcloud config configurations activate default

- Instal

jq:

sudo apt -y install jq

Selanjutnya, tetapkan nilai USERID2 ke nama pengguna kedua dan ikat peran viewer ke pengguna kedua pada project kedua.

- Di dalam sesi SSH, jalankan perintah berikut:

echo "export USERID2={{{user_1.username | "Username2"}}}" >> ~/.bashrc

. ~/.bashrc

gcloud projects add-iam-policy-binding $PROJECTID2 --member user:$USERID2 --role=roles/viewer

Setelah Anda menjalankan perintah tadi, teksnya akan terlihat seperti berikut (Anda mungkin perlu men-scroll ke atas):

Updated IAM policy for project [{{{project_1.project_id | "PROJECT_ID"}}}].

bindings:

...

- members:

- serviceAccount:{{{project_1.project_id | "PROJECT_ID"}}}@{{{project_1.project_id | "PROJECT_ID"}}}.iam.gserviceaccount.com

role: roles/storage.admin

- members:

- user:{{{user_0.username | "Username1"}}}

- user:{{{user_1.username | "Username2"}}}

role: roles/viewer

Membatasi Username 2 ke roles/viewer di Project 2

Tugas 4. Menguji apakah user2 memiliki akses atau tidak

- Alihkan konfigurasi gcloud Anda ke user2. Di dalam sesi SSH, jalankan:

gcloud config configurations activate user2

- Ubah konfigurasi untuk user2 ke project kedua. Di dalam sesi SSH, jalankan:

gcloud config set project $PROJECTID2

Anda semestinya tidak akan melihat pesan error kali ini.

- Pastikan Anda memiliki akses viewer. Di dalam sesi SSH, jalankan:

gcloud compute instances list

Anda sekarang melihat 0 instance dalam project ini.

- Cobalah buat instance di project kedua sebagai pengguna kedua. Di dalam sesi SSH, jalankan:

gcloud compute instances create lab-2 --zone {{{project_1.default_zone_1 | "Zone2"}}} --machine-type=e2-standard-2

Perintah ini akan gagal karena user2 hanya memiliki akses viewer ke project tersebut.

- Alihkan konfigurasi gcloud Anda ke default. Di dalam sesi SSH, jalankan:

gcloud config configurations activate default

Anda sekarang kembali menggunakan kredensial akun pengguna pertama Anda.

Membuat peran baru dengan izin

Selanjutnya, buat peran baru dengan serangkaian izin yang diperlukan untuk tim DevOps.

- Buat peran khusus bernama

devops yang memiliki izin untuk membuat sebuah instance. Di dalam sesi SSH, jalankan:

gcloud iam roles create devops --project $PROJECTID2 --permissions "compute.instances.create,compute.instances.delete,compute.instances.start,compute.instances.stop,compute.instances.update,compute.disks.create,compute.subnetworks.use,compute.subnetworks.useExternalIp,compute.instances.setMetadata,compute.instances.setServiceAccount"

Perintah ini akan membuat peran khusus dalam project bernama devops dengan izin untuk membuat dan mengelola instance.

Nama lengkap peran dicantumkan, dan perhatikan bahwa peran tersebut berada dalam project sehingga jalurnya ada dalam pola projects/PROJECT/roles/ROLENAME.

Membuat peran baru dengan izin untuk tim DevOps

Mengikat peran ke akun kedua untuk kedua project

Anda sekarang telah membuat peran dan perlu mengikat (bind) pengguna serta peran tersebut ke project. Gunakan gcloud projects add-iam-policy-binding untuk melakukan binding. Agar perintah ini dapat lebih mudah dijalankan, tetapkan beberapa variabel lingkungan terlebih dahulu, yakni ID project dan akun pengguna.

- Ikat peran

iam.serviceAccountUser ke pengguna kedua pada project kedua. Di dalam sesi SSH, jalankan:

gcloud projects add-iam-policy-binding $PROJECTID2 --member user:$USERID2 --role=roles/iam.serviceAccountUser

Anda memerlukan izin untuk membuat instance dengan akun layanan terlampir. Peran iam.serviceAccountUser memiliki izin tersebut, jadi gunakan peran yang telah disiapkan ini.

Memeriksa apakah user2 telah terikat ke project2 dan peran roles/iam.serviceAccountUser atau belum

- Ikat peran khusus

devops ke pengguna kedua pada project kedua. Anda dapat menemukan akun pengguna kedua di sebelah kiri halaman ini. Pastikan untuk menetapkan USERID ke akun pengguna kedua.

Di dalam sesi SSH, jalankan:

gcloud projects add-iam-policy-binding $PROJECTID2 --member user:$USERID2 --role=projects/$PROJECTID2/roles/devops

Setelah Anda menjalankan perintah, teks akan terlihat seperti berikut (Anda mungkin perlu men-scroll ke atas):

Updated IAM policy for project [{{{project_1.project_id | "PROJECT_ID"}}}].

bindings:

- members:

- user:{{{user_1.username | "Username2"}}}@qwiklabs.net

role: projects/{{{project_1.project_id | "PROJECT_ID"}}}/roles/devops

Mengikat Username 2 ke peran DevOps

Menguji izin yang baru ditetapkan.

- Alihkan konfigurasi gcloud Anda ke user2. Di dalam sesi SSH, jalankan:

gcloud config configurations activate user2

Sekarang Anda kembali ke user2.

- Cobalah untuk membuat instance bernama lab-2. Di dalam sesi SSH, jalankan:

gcloud compute instances create lab-2 --zone {{{project_1.default_zone_1 | "Zone2"}}} --machine-type=e2-standard-2

Sekarang pembuatan instance akan didukung untuk user2.

Membuat instance dengan nama lab-2 di Project 2

- Pastikan instance tersebut ada. Di dalam sesi SSH, jalankan:

gcloud compute instances list

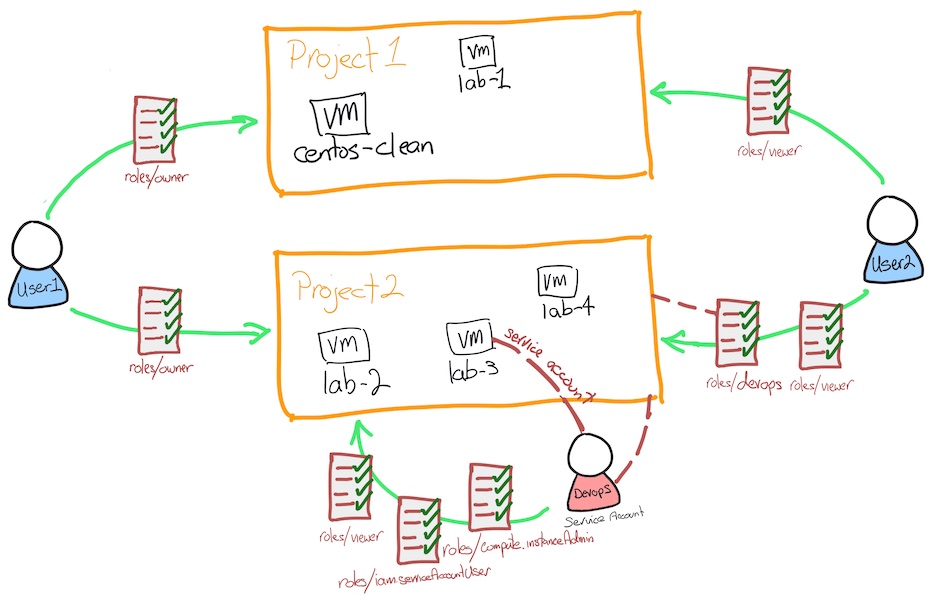

Lingkungan Anda

Setelah perubahan terakhir ini, lingkungan Anda akan terlihat seperti ini:

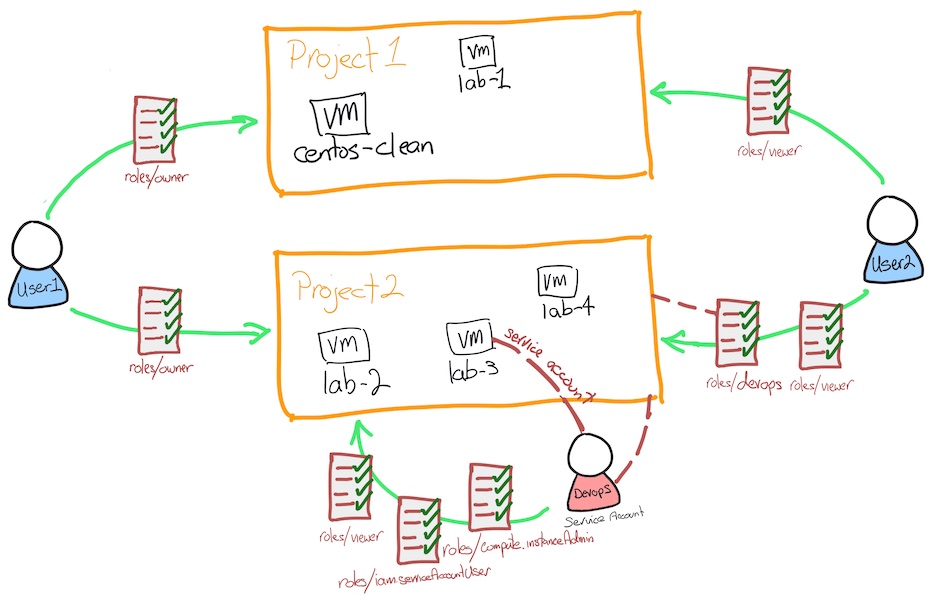

Tugas 5. Menggunakan akun layanan

Anda telah melihat cara mengautentikasi dan menggunakan gcloud untuk mengakses layanan Google Cloud dengan peran. Sekarang Anda akan melihat pendekatan yang umum.

Anda memiliki aplikasi yang menggunakan Application Programming Interfaces (API) untuk membaca dan menulis ke bucket Cloud Storage. Anda tidak harus melakukan autentikasi setiap kali meluncurkan server baru, sehingga akan memudahkan pekerjaan dan sejalan dengan tujuan penggunaan cloud. Jadi, gunakan akun layanan.

Akun layanan adalah Akun Google khusus milik aplikasi Anda atau virtual machine (VM), bukan milik pengguna akhir individual. Aplikasi Anda menggunakan akun layanan untuk memanggil Google API suatu layanan sehingga pengguna tidak terlibat langsung.

Pelajari akun layanan lebih lanjut dari Panduan Akun layanan.

Sekarang Anda telah membuat akun layanan, menggunakan akun layanan tersebut dengan instance komputasi, lalu menguji apakah akun layanan ini mengizinkan akses yang Anda perlukan.

Membuat akun layanan

- Alihkan konfigurasi gcloud Anda ke default,

user2 tidak memiliki hak untuk menyiapkan dan mengonfigurasi akun layanan. Di dalam sesi SSH, jalankan:

gcloud config configurations activate default

- Tetapkan project ke

PROJECTID2 di konfigurasi Anda. Di dalam sesi SSH, jalankan:

gcloud config set project $PROJECTID2

Pastikan Anda menarget project yang tepat.

- Buat akun layanan. Di dalam sesi SSH, jalankan:

gcloud iam service-accounts create devops --display-name devops

Memeriksa akun layanan DevOps yang telah dibuat

- Dapatkan alamat email akun layanan. Di dalam sesi SSH, jalankan:

gcloud iam service-accounts list --filter "displayName=devops"

Catatan:

Filter hanya menampilkan baris yang Anda ingin lihat. Perhatikan bahwa alamat email berisi nama peran dan ID project.

- Masukkan alamat email ke dalam variabel lokal bernama

SA. Di dalam sesi SSH, jalankan:

SA=$(gcloud iam service-accounts list --format="value(email)" --filter "displayName=devops")

Perintah ini menetapkan variabel lokal SA ke alamat email akun layanan. Cukup berguna, bukan?

- Berikan peran

iam.serviceAccountUser pada akun layanan. Di dalam sesi SSH, jalankan:

gcloud projects add-iam-policy-binding $PROJECTID2 --member serviceAccount:$SA --role=roles/iam.serviceAccountUser

Dengan peran ini, akun layanan ini dapat menetapkan sebuah akun layanan ke suatu instance komputasi.

Memeriksa apakah akun layanan DevOps terikat dengan project2 dan peran roles/iam.serviceAccountUser

Tugas 6. Menggunakan akun layanan dengan instance komputasi

- Berikan peran

compute.instanceAdmin pada akun layanan. Di dalam sesi SSH, jalankan:

gcloud projects add-iam-policy-binding $PROJECTID2 --member serviceAccount:$SA --role=roles/compute.instanceAdmin

Dengan peran ini, akun layanan dapat mengelola instance komputasi.

Memeriksa apakah akun layanan DevOps terikat dengan project2 dan peran roles/compute.instanceAdmin

- Buat instance dengan akun layanan DevOps terlampir. Anda juga harus menetapkan cakupan akses untuk menentukan panggilan API yang dapat dilakukan oleh instance. Di dalam sesi SSH, jalankan:

gcloud compute instances create lab-3 --zone {{{project_1.default_zone_1 | "Zone2"}}} --machine-type=e2-standard-2 --service-account $SA --scopes "https://www.googleapis.com/auth/compute"

Cakupan akses adalah metode lama untuk menentukan izin untuk instance Anda. Cakupan akses bukanlah mekanisme keamanan. Metode ini sekadar menentukan cakupan OAuth default yang digunakan dalam permintaan dari alat gcloud atau library klien. Cakupan ini tidak berpengaruh ketika membuat permintaan yang tidak diautentikasi melalui OAuth, seperti gRPC atau SignBlob API.

Anda harus menyiapkan cakupan akses saat mengonfigurasi instance untuk dijalankan sebagai akun layanan.

Sebaiknya tetapkan cakupan akses platform cloud penuh pada instance, lalu batasi akses API akun layanan dengan peran IAM secara aman.

Cakupan akses berlaku per instance. Anda akan menetapkan cakupan akses saat membuat instance, dan cakupan akses hanya akan dipertahankan selama masa pakai instance.

Cakupan akses tidak akan berpengaruh jika Anda belum mengaktifkan API terkait pada project yang memiliki akun layanan tersebut. Misalnya, memberikan cakupan akses untuk Cloud Storage pada instance virtual machine memungkinkan instance memanggil Cloud Storage API hanya jika Anda telah mengaktifkan Cloud Storage API pada project.

Memeriksa apakah lab-3 memiliki akun layanan terlampir atau tidak

Tugas 7. Menguji akun layanan

- Hubungkan ke instance yang baru dibuat menggunakan

gcloud compute ssh. Di dalam sesi SSH, jalankan:

gcloud compute ssh lab-3 --zone {{{project_1.default_zone_1 | "Zone2"}}}

Tekan ENTER saat ditanya apakah Anda ingin melanjutkan.

Tekan ENTER dua kali untuk melewati pembuatan sandi.

- Image default yang digunakan sudah berisi konfigurasi

gcloud. Di dalam sesi SSH, jalankan:

gcloud config list

Konfigurasi kini memiliki akun layanan

- Buat instance. Hal ini bertujuan menguji apakah Anda memiliki izin yang diperlukan atau tidak melalui akun layanan:

gcloud compute instances create lab-4 --zone {{{project_1.default_zone_1 | "Zone2"}}} --machine-type=e2-standard-2

Anda dapat menekan ENTER guna menerima zona default untuk VM ini.

- Periksa apakah peran terlampir berfungsi atau tidak. Di dalam sesi SSH, jalankan:

gcloud compute instances list

Karena akun layanan memiliki izin, Anda dapat melihat instance yang tercantum.

Lingkungan Anda kini akan terlihat seperti ini

Selamat!

Dengan menggunakan alat Cloud SDK (gcloud), Anda telah berhasil menginstal dan mengonfigurasi klien gcloud, mengelola beberapa konfigurasi IAM, menetapkan izin IAM yang sesuai, dan bekerja dengan akun layanan. Tugas ini menunjukkan kesamaan antara Google Cloud IAM dan AWS IAM saat menggunakan alat command line untuk kontrol akses. Dengan kedua antarmuka ini, Anda dapat memberikan akun/peran, membuat peran/akun layanan, dan beralih pengguna. Anda menerapkan izin kepada pengguna dalam gcloud, sama seperti menetapkan peran dan kebijakan di AWS, serta mempelajari fungsi project Google Cloud yang sebanding dengan akun AWS saat mengelola akses dengan Google Cloud IAM.

Langkah berikutnya/Pelajari lebih lanjut

Sertifikasi dan pelatihan Google Cloud

...membantu Anda mengoptimalkan teknologi Google Cloud. Kelas kami mencakup keterampilan teknis dan praktik terbaik untuk membantu Anda memahami dengan cepat dan melanjutkan proses pembelajaran. Kami menawarkan pelatihan tingkat dasar hingga lanjutan dengan opsi on demand, live, dan virtual untuk menyesuaikan dengan jadwal Anda yang sibuk. Sertifikasi membantu Anda memvalidasi dan membuktikan keterampilan serta keahlian Anda dalam teknologi Google Cloud.

Manual Terakhir Diperbarui pada 1 Agustus 2024

Lab Terakhir Diuji pada 1 Agustus 2024

Hak cipta 2025 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang masing-masing perusahaan yang bersangkutan.