检查点

Create a bucket and upload a sample file

/ 20

Remove project access

/ 40

Add Storage permissions

/ 40

Cloud IAM:Qwik Start

GSP064

概览

借助 Google Cloud 的 Identity and Access Management (IAM) 服务,您可以为 Google Cloud 资源创建和管理权限。Cloud IAM 将各项 Google Cloud 服务的访问权限控制措施整合到单个系统中,从而带来统一的操作体验。

在本实验中,您将使用 2 套不同的凭据来登录系统,体验如何通过 Google Cloud 项目的“Project Owner”和“Project Viewer”角色来授予及撤消权限。

学习内容

- 为第二位用户分配角色

- 移除与 Cloud IAM 关联的已分配角色

前提条件

本实验是入门级实验。您几乎无需具备 Cloud IAM 方面的知识背景。如果您之前使用过 Cloud Storage,这会有助于您完成本实验中的任务,但这不是硬性要求。确保您拥有可用的 .txt 或 .html 文件。如果您希望学习 Cloud IAM 的高级技能,务必完成以下 Google Cloud Skills Boost 实验:IAM 自定义角色。

准备就绪后,请向下滚动页面,并按步骤设置实验环境。

设置两位用户

如前所述,本实验提供了两套凭据,以展示 IAM 政策以及特定角色拥有哪些权限。

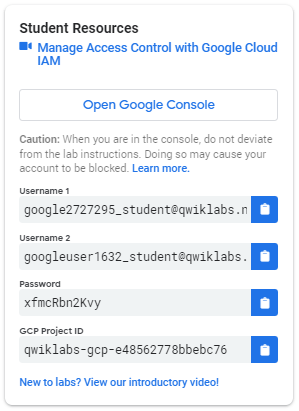

在实验左侧的实验连接面板中,您会看到一列类似下面的凭据:

请注意,这里共有 2 个用户名,即“用户名 1”和“用户名 2”。它们代表 2 种 Cloud IAM 身份,并且分别拥有不同的访问权限。我们已为您分配了项目,您能够对其中的 Google Cloud 资源执行哪些操作,取决于您所拥有的“角色”。

以第一位用户的身份登录 Cloud 控制台

- 点击打开 Google 控制台按钮。系统会打开一个新的浏览器标签页。如果您看到选择账号的提示,请点击使用其他账号。

- 您会进入 Google Cloud 登录页面。复制用户名 1 的凭据(类似于

googlexxxxxx_student@qwiklabs.net),并粘贴到登录页面的“电子邮件地址或电话号码”字段,然后点击下一步。 - 复制实验连接面板中的密码,并粘贴到 Google 登录页面的“密码”字段。

- 点击下一步,然后接受服务条款。您会进入 Cloud 控制台。同意服务条款并点击同意并继续。

以第二位用户的身份登录 Cloud 控制台

- 再次点击打开 Google 控制台按钮。系统会打开一个新的浏览器标签页,如果您看到选择账号的提示,请点击使用其他账号。

- 您会进入 Google Cloud 登录页面。复制用户名 2 的凭据(类似于

googlexxxxxx_student@qwiklabs.net),并粘贴到登录页面的电子邮件地址或电话号码字段,然后点击下一步。 - 复制实验连接面板中的密码,并粘贴到 Google 登录页面的“密码”字段。

- 点击下一步,然后接受服务条款。您会进入 Cloud 控制台。同意服务条款并点击同意并继续。

现在,您应该在浏览器的两个标签页中都打开了 Cloud 控制台,一个登录的是“用户名 1”,另一个登录的是“用户名 2”。

查看或重置浏览器标签页中登录的用户

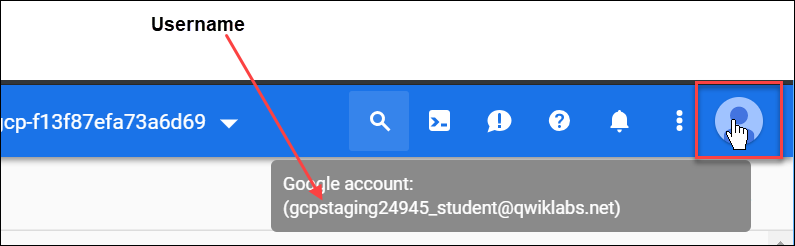

有时,某个浏览器标签页中登录的用户会被覆盖,或者您不太确定浏览器标签页中登录的是哪个用户。

如需确定某个浏览器标签页中登录的是哪个用户,请将光标悬停在您的头像上方,即可查看您在该浏览器标签页中使用的用户名。

如需重置浏览器标签页中登录的用户,请执行以下操作:

- 点击您的头像,然后点击退出账号以退出登录。

- 点击实验连接面板中的打开 Google 控制台,然后使用合适的用户名和密码重新登录。

IAM 控制台和项目级角色

- 返回用户名 1 的 Cloud 控制台页面。

- 依次选择导航菜单 > IAM 和管理 > IAM。您现在位于“IAM 和管理”控制台。

- 点击页面顶部的 +授予访问权限按钮

- 向下滚动到基本并将鼠标悬停在上面。

角色有以下四种:

- Browser

- Editor

- Owner

- Viewer

这些是 Google Cloud 提供的“原初角色”。原初角色确定用户的项目级权限,除非另行指定,否则这些角色会控制用户对所有 Google Cloud 服务的访问和管理。

下表摘录了 Google Cloud IAM 文章基本角色中的相关定义,简要概述 Browser、Viewer、Editor 和 Owner 角色的权限:

|

角色名称 |

权限 |

|

roles/viewer |

有权执行不影响状态的只读操作,如查看(但不能修改)现有资源或数据。 |

|

roles/editor |

拥有所有 Viewer(查看者)权限,此外还有权执行会修改状态的操作(如更改现有资源)。 |

|

roles/owner |

拥有所有 Editor(编辑者)权限,此外还有权执行以下操作:

|

|

roles/browser |

拥有浏览项目层次结构(包括文件夹、组织和 Cloud IAM 政策)所需的读取权限。此角色不具备查看项目内资源的权限。 |

由于您能管理此项目的角色和权限,所以“用户名 1”拥有“Project Owner”权限。

- 点击取消以退出“添加主账号”面板。

查看 Editor 角色

现在,切换至用户名 2 的控制台。

-

前往“IAM 和管理”控制台,方法是依次选择导航菜单 > IAM 和管理 > IAM。

-

在表格中找到“用户名 1”和“用户名 2”,并查看已授予他们的角色。“用户名 1”和“用户名 2”的角色会直接显示在相应用户右侧。

您应该会看到:

- “用户名 2”已被授予“Viewer”角色。

- 顶部的 +授予访问权限按钮显示为灰色,如果您尝试点击该按钮,则会看到以下消息:“您需要有相关权限才能执行此操作。必需的权限:资源 manager.projects.setIamPolicy”。

此示例展示 IAM 角色如何影响您能在 Google Cloud 中执行的操作。

- 切换至用户名 1 的控制台,以执行下一步。

准备资源以进行访问权限测试

确保您所在的是用户名 1 的 Cloud 控制台。

创建存储桶

-

创建一个 Cloud Storage 存储桶,并指定唯一名称。在 Cloud 控制台中,依次选择导航菜单 > Cloud Storage > 存储桶。

-

点击 +创建。

- 请更新以下字段,其余所有字段保留默认值即可:

|

属性 |

值 |

|

名称: |

自行创建一个全局唯一名称,然后点击继续。 |

|

位置类型: |

多区域 |

记下存储桶名称。您将在后面的步骤中用到它。

- 点击创建。

上传示例文件

-

在“存储桶详情”页面,点击上传文件。

-

在您的计算机中找到要使用的文件。任何文本文件或 html 文件都可以。

-

点击文件所在行末尾的三个点,然后点击重命名。

-

将文件重命名为“

sample.txt”。 -

点击重命名。

点击检查我的进度以验证是否完成了以下目标:

验证“Project Viewer”访问权限

-

切换至用户名 2 的控制台。

-

在 Cloud 控制台中,依次选择导航菜单 > Cloud Storage > 存储桶。验证此用户能否查看该存储桶。

“用户名 2”拥有“Viewer”角色,可以执行不影响状态的只读操作。此示例展示了这项功能,即拥有“Viewer”角色的用户可以查看他们有权访问的 Google Cloud 项目中托管的 Cloud Storage 存储桶和文件。

移除项目访问权限

切换至用户名 1 的控制台。

移除“用户名 2”的“Project Viewer”访问权限

- 依次选择导航菜单 > IAM 和管理 > IAM。然后点击直接显示在用户名 2 右侧的铅笔图标。

- 点击该角色名称旁边的垃圾箱图标,以移除用户名 2 的“Project Viewer”访问权限。然后,点击保存。

您会发现该用户已从成员列表中消失!该用户现在已经失去了访问权限。

验证“用户名 2”已失去访问权限

-

切换至用户名 2 的 Cloud 控制台。确保您仍然处于已使用“用户名 2”的凭据登录的状态,并且在权限撤消后没有从项目中退出登录。如果您已退出,请使用正确的凭据重新登录。

-

依次选择导航菜单 > Cloud Storage > 存储桶,返回 Cloud Storage。

您应该会看到权限错误的消息。

点击检查我的进度以验证是否完成了以下目标:

添加 Storage 权限

-

复制实验连接面板中的用户名 2 的名称。

-

切换至用户名 1 的控制台。确保您仍然处于已使用“用户名 1”的凭据登录的状态。如果您已退出,请使用正确的凭据重新登录。

-

在控制台中,依次选择导航菜单 > IAM 和管理 > IAM。

-

点击 +授予访问权限按钮,然后将用户名 2 的名称复制到新的主账号字段中。

-

在选择角色字段中,从下拉菜单选择 Cloud Storage > Storage Object Viewer。

-

点击保存。

验证访问权限

- 切换至用户名 2 的控制台。您仍在 Storage 页面。

用户名 2 没有“Project Viewer”角色,所以该用户无法在控制台中查看项目或其任何资源。不过,该用户对 Cloud Storage 拥有“Storage Object Viewer”角色所具有的特定访问权限。您可以通过以下方式验证:

-

点击激活 Cloud Shell

以打开 Cloud Shell 命令行。如果看到提示,点击继续。

-

打开一个 Cloud Shell 会话,然后输入以下命令,并将

[YOUR_BUCKET_NAME]替换为之前创建的存储桶的名称:

您应该会收到类似如下输出结果:

AccessDeniedException,请等待一分钟,然后重新运行之前的命令。- 如您所见,您为用户名 2 授予了对 Cloud Storage 存储桶的查看权限。

点击检查我的进度以验证是否完成了以下目标:

恭喜!

在此实验中,您练习了如何向用户授予 Cloud IAM 角色以及撤消角色。

后续步骤/了解详情

本实验也是 Qwik 快速入门系列实验的其中一项。通过这些实验,您可以一窥 Google Cloud 的诸多功能。请在 Google Cloud Skills Boost 目录中搜索“Qwik Starts”,找到您要参与的下一项实验!

Google Cloud 培训和认证

…可帮助您充分利用 Google Cloud 技术。我们的课程会讲解各项技能与最佳实践,可帮助您迅速上手使用并继续学习更深入的知识。我们提供从基础到高级的全方位培训,并有点播、直播和虚拟三种方式选择,让您可以按照自己的日程安排学习时间。各项认证可以帮助您核实并证明您在 Google Cloud 技术方面的技能与专业知识。

上次更新手册的时间:2024 年 1 月 26 日

上次测试实验的时间:2023 年 9 月 19 日

版权所有 2024 Google LLC 保留所有权利。Google 和 Google 徽标是 Google LLC 的商标。其他所有公司名和产品名可能是其各自相关公司的商标。