Контрольні точки

Configure internal traffic and health check firewall rules

/ 25

Create a NAT configuration using Cloud Router

/ 25

Configure instance templates and create instance groups

/ 25

Configure the internal load balancer

/ 25

Налаштування внутрішнього розподілювача навантаження

- Огляд

- Налаштування і вимоги

- Завдання 1. Налаштуйте правила брандмауера для внутрішнього трафіку й перевірок стану

- Завдання 2. Створіть конфігурацію NAT за допомогою сервісу Cloud Router

- Завдання 3. Налаштуйте шаблони екземплярів і створіть групи екземплярів

- Завдання 4. Налаштуйте внутрішній розподілювач навантаження

- Завдання 5. Перевірте роботу внутрішнього розподілювача навантаження

- Вітаємо!

- Завершіть завдання

Огляд

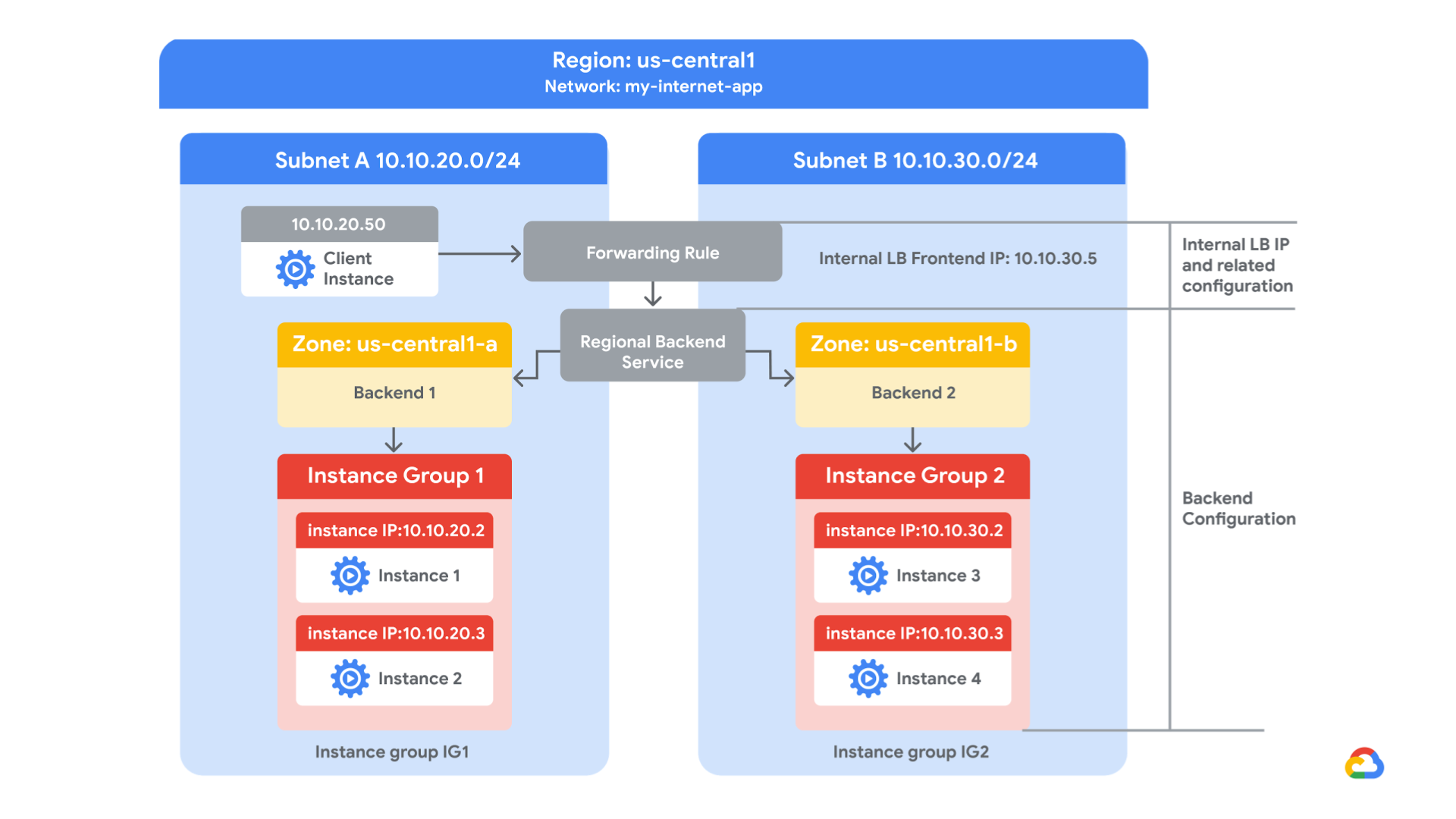

У Google Cloud можна здійснювати розподіл внутрішнього навантаження трафіку за протоколами TCP або UDP. Це дає змогу запускати й масштабувати сервіси для розподілу навантаження трафіку з приватної IP-адреси, доступ до якої мають лише екземпляри внутрішніх віртуальних машин.

Під час цієї практичної роботи вам потрібно буде створити дві групи керованих екземплярів в одному регіоні. Потім ви налаштуєте внутрішній розподілювач навантаження і перевірите його роботу з групами екземплярів як серверними частинами за цією схемою мережі:

Цілі

У цій практичній роботі ви навчитеся виконувати наведені нижче дії.

- Створювати правила брандмауера для внутрішнього трафіку й перевірок стану.

- Створювати конфігурацію NAT за допомогою сервісу Cloud Router.

- Налаштовувати два шаблони екземплярів.

- Створювати дві групи керованих екземплярів.

- Налаштовувати внутрішній розподілювач навантаження і перевіряти його роботу.

Налаштування і вимоги

Для кожної практичної роботи ви безкоштовно отримуєте новий проект Google Cloud і набір інструментів на визначений період часу.

-

Увійдіть у Qwiklabs у вікні в режимі анонімного перегляду.

-

Слідкуйте за тим, скільки часу залишилося для виконання практичної роботи (наприклад:

1:15:00). Постарайтеся завершити її вчасно.

Завдання не можна призупинити, а лише почати спочатку. -

Коли будете готові, натисніть Start Lab (Почати практичну роботу).

-

Занотуйте облікові дані для практичної роботи (ім’я користувача й пароль). Вони знадобляться для входу в Google Cloud Console.

-

Натисніть Open Google Console (Відкрити Google Console).

-

Виберіть Use another account (Увійти в інший обліковий запис), потім скопіюйте та вставте облікові дані для доступу до цієї практичної роботи у відповідні поля.

Якщо ви ввійдете з іншими обліковими даними, станеться помилка або з вас може почати стягуватися плата. -

Прийміть умови й пропустіть сторінку відновлення ресурсу.

Завдання 1. Налаштуйте правила брандмауера для внутрішнього трафіку й перевірок стану

Налаштуйте правила брандмауера, щоб дозволити внутрішній трафік із джерел у діапазоні IP-адрес 10.10.0.0/16. Таке правило дозволяє вхідний трафік із будь-якого клієнта визначеної підмережі.

Перевірки стану дають змогу визначити, до яких екземплярів розподілювача навантаження можуть здійснюватися нові підключення. Для розподілу навантаження трафіку HTTP перевірка стану екземплярів із вирівняним навантаженням здійснюється з адрес у діапазонах 130.211.0.0/22 й 35.191.0.0/16 (такі підключення мають бути дозволені правилами брандмауера).

Дослідіть мережу my-internal-app

Ми налаштували для вас мережу my-internal-app із підмережами subnet-a і subnet-b й правила брандмауера для трафіку через протоколи RDP, SSH й ICMP.

-

У меню навігації (

) Cloud Console натисніть VPC network > VPC networks (Мережа VPC > Мережі VPC).

Перегляньте схему мережі my-internal-app із її підмережами subnet-a і subnet-b.Для кожного проекту Google Cloud налаштовано мережу за умовчанням. Крім того, мережу my-internal-app було попередньо створено як частину схеми мережі.

Вам потрібно буде створити групи керованих екземплярів у підмережах subnet-a і subnet-b. Оскільки внутрішній розподілювач навантаження є регіональним сервісом, обидві підмережі розташовано в регіоні

. Групи керованих екземплярів буде розміщено в різних зонах, щоб убезпечити ваш продукт у випадку збоїв у певній зоні.

Створіть правило для брандмауера, що дозволяє трафік із будь-яких джерел у діапазоні 10.10.0.0/16

Створіть правило для брандмауера, що дозволяє трафік у підмережі 10.10.0.0/16.

-

У меню навігації (

) натисніть VPC network > Firewall (Мережа VPC > Брандмауер).

Перегляньте правила брандмауера app-allow-icmp й app-allow-ssh-rdp.Їх було створено автоматично.

-

Натисніть Create Firewall Rule (Створити правило брандмауера).

-

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (укажіть значення або виберіть зі списку) Name (Назва) fw-allow-lb-access Network (Мережа) my-internal-app Targets (Цілі) Specified target tags (Указані цільові теги) Target tags (Цільові теги) backend-service Source filter (Фільтр за джерелом) IPv4 ranges (Діапазони IPv4) Source IPv4 ranges (Джерела діапазонів IPv4) 10.10.0.0/16 Protocols and ports (Протоколи й порти) Allow all (Дозволити всі)

- Натисніть Create (Створити).

Створіть правило для перевірки стану

Створіть правило для брандмауера, що дозволяє перевірки стану.

-

У меню навігації (

) натисніть VPC network > Firewall (Мережа VPC > Брандмауер).

-

Натисніть Create Firewall Rule (Створити правило брандмауера).

-

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (укажіть значення або виберіть зі списку) Name (Назва) fw-allow-health-checks Network (Мережа) my-internal-app Targets (Цілі) Specified target tags (Указані цільові теги) Target tags (Цільові теги) backend-service Source filter (Фільтр за джерелом) IPv4 Ranges (Діапазони IPv4) Source IPv4 ranges (Джерела діапазонів IPv4) 130.211.0.0/22 й 35.191.0.0/16 Protocols and ports (Протоколи й порти) Specified protocols and ports (Указані протоколи й порти)

- Поставте прапорець біля протоколу tcp й укажіть порт 80.

- Натисніть Create (Створити).

Щоб підтвердити виконання завдання, натисніть Підтвердити виконання.

Завдання 2. Створіть конфігурацію NAT за допомогою сервісу Cloud Router

Екземпляри серверної частини віртуальних машин Google Cloud, з якими ви працюватимете в завданні 3, не буде налаштовано для зовнішніх IP-адрес.

Натомість ви налаштуєте сервіс Cloud NAT, щоб вихідний трафік із таких екземплярів віртуальних машин надходив лише через цей сервіс, а вхідний трафік – через розподілювач навантаження.

Створіть екземпляр Cloud Router

-

У Cloud Console натисніть меню навігації (

) > View All Products (Переглянути всі продукти) і виберіть Networking > Network services > Cloud NAT (Мережі > Мережеві сервіси > Cloud NAT).

-

Натисніть Get started (Почати).

-

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (укажіть значення або виберіть зі списку) Gateway name (Назва шлюзу) nat-config Network (Мережа) my-internal-app Region (Регіон) -

Натисніть Cloud Router й виберіть Create new router (Створити новий маршрутизатор).

-

У полі Name (Назва) введіть nat-router-

. -

Натисніть Create (Створити).

-

У вікні Create Cloud NAT gateway (Створити шлюз Cloud NAT) натисніть Create (Створити).

Щоб підтвердити виконання завдання, натисніть Підтвердити виконання.

Завдання 3. Налаштуйте шаблони екземплярів і створіть групи екземплярів

Група керованих ідентичних екземплярів створюється за допомогою шаблона екземпляра. Створіть серверні частини внутрішнього розподілювача навантаження, використовуючи такі екземпляри.

На початку практичної роботи це завдання було виконано для вас. Вам потрібно буде підключитися до віртуальної машини кожної групи екземплярів через протокол SSH і виконати наведену нижче команду, щоб налаштувати середовище.

-

У меню навігації натисніть Compute Engine > VM instances (Compute Engine > Екземпляри віртуальних машин).

Перевірте екземпляри, назви яких починаються з instance-group-1 і instance-group-2. -

Щоб підключитися до віртуальної машини через SSH, натисніть кнопку SSH поруч з екземпляром instance-group-1.

-

За потреби дозвольте SSH-in-browser підключитися до віртуальних машин і натисніть Authorize (Авторизувати).

-

Виконайте наведену нижче команду, щоб перевизначити скрипт запуску екземпляра.

-

Повторіть ці дії для екземпляра instance-group-2.

-

Зачекайте, доки обидва скрипти запуску буде виконано, а потім закрийте термінал SSH для доступу до кожної віртуальної машини. Вивід скриптів запуску матиме такий вигляд:

Перевірте налаштування серверних частин

Переконайтеся, що в обох підмережах налаштовано екземпляри віртуальних машин, і створіть віртуальну машину для доступу до серверних частин сайтів HTTP.

-

У меню навігації натисніть Compute Engine > VM instances (Compute Engine > Екземпляри віртуальних машин).

Перевірте екземпляри, назви яких починаються з instance-group-1 і instance-group-2.Ці екземпляри розміщено в окремих зонах, а їх внутрішні IP-адреси входять до блоків CIDR підмереж subnet-a і subnet-b.

-

Натисніть Create Instance (Створити екземпляр).

-

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (укажіть значення або виберіть зі списку) Name (Назва) utility-vm Region (Регіон) Zone (Зона) Series (Серія) E2 Machine type (Тип машини) e2-medium (з 2 віртуальними центральними процесорами й 4 ГБ пам’яті) Boot disk (Завантажувальний диск) Debian GNU/Linux 11 (bullseye) -

Виберіть Advanced options (Розширені параметри).

-

Натисніть Networking (Мережі).

-

Натисніть спадне меню, щоб змінити Network interfaces (Мережеві інтерфейси).

-

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (укажіть значення або виберіть зі списку) Network (Мережа) my-internal-app Subnetwork (Підмережа) subnet-a Primary internal IP (Основна внутрішня IP-адреса) Ephemeral (Custom) (Тимчасова (власна)) Custom ephemeral IP address (Власна тимчасова IP-адреса) 10.10.20.50 External IPv4 address (Зовнішня адреса IPv4) None (Немає) -

Натисніть Done (Готово).

-

Натисніть Create (Створити).

-

Зверніть увагу, що для серверних частин має бути призначено внутрішні IP-адреси 10.10.20.2 й 10.10.30.2.

Щоб підтвердити виконання завдання, натисніть Підтвердити виконання.

-

Натисніть SSH, щоб запустити термінал і підключитися до мережі utility-vm.

-

За потреби дозвольте SSH-in-browser підключитися до віртуальних машин і натисніть Authorize (Авторизувати).

-

Щоб перевірити сторінку привітання, яка відображатиметься для групи екземплярів instance-group-1-xxxx, виконайте наведену нижче команду.

Нижче показано, яким має бути вивід.

Вихідні дані:

- Щоб перевірити сторінку привітання, яка відображатиметься для групи екземплярів instance-group-2-xxxx, виконайте наведену нижче команду.

Нижче показано, яким має бути вивід.

Вихідні дані:

- Закрийте термінал SSH для доступу до мережі utility-vm:

Завдання 4. Налаштуйте внутрішній розподілювач навантаження

Налаштуйте внутрішній розподілювач навантаження, щоб розподілити трафік між двома серверними частинами (instance-group-1 у регіоні

Почніть налаштування

- У Cloud Console натисніть меню навігації (

) > View All Products (Переглянути всі продукти) і виберіть Networking > Network services > Load balancing (Мережі > Мережеві сервіси > Розподіл навантаження).

- Натисніть Create load balancer (Створити розподілювач навантаження).

- У розділі Type of load balancer (Тип розподілювача навантаження) виберіть Network Load Balancer (TCP/UDP/SSL) (Розподілювач навантаження для мережі (TCP/UDP/SSL)) і натисніть Next (Далі).

- Для параметра Proxy or passthrough (Проксі або проходження) виберіть Passthrough load balancer (Розподілювач навантаження для проходження) і натисніть Next (Далі).

- Для параметра Public facing or internal (Загальнодоступний або внутрішній) виберіть Internal (Внутрішній) і натисніть Next (Далі).

- Натисніть Configure (Налаштувати).

- У полі Name (Назва) введіть

my-ilb. - У полі Region (Регіон) введіть

. - У полі Network (Мережа) введіть

my-internal-app.

Налаштуйте регіональний серверний сервіс

Цей сервіс відстежує групи екземплярів, щоб запобігати перевищенню дозволеного навантаження.

-

Натисніть Backend configuration (Конфігурація серверної частини).

-

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (виберіть зі списку) Instance group (Група екземплярів) instance-group-1 ( ) -

Натисніть Done (Готово).

-

Натисніть Add backend (Додати серверну частину).

-

Для параметра Instance group (Група екземплярів) виберіть instance-group-2 (

). -

Натисніть Done (Готово).

-

Для параметра Health Check (Перевірка стану) виберіть Create a health check (Почати перевірку стану).

-

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (виберіть зі списку) Name (Назва) my-ilb-health-check Protocol (Протокол) TCP Port (Порт) 80 Check interval (Інтервал перевірки) 10 sec (10 с) Timeout (Час очікування) 5 sec (5 с) Healthy threshold (Порогове значення нормального стану) 2 Unhealthy threshold (Порогове значення незадовільного стану) 3

- Натисніть Save (Зберегти).

- Переконайтеся, що біля опції Backend configuration (Конфігурація серверної частини) у Cloud Console установлено синій прапорець. Якщо ні, перевірте, чи виконали ви всі кроки вище.

Налаштуйте клієнтську частину

Клієнтська частина перенаправляє трафік до серверної частини.

-

Натисніть Frontend configuration (Конфігурація клієнтської частини).

-

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (укажіть значення або виберіть зі списку) Subnetwork (Підмережа) subnet-b Internal IP > IP address (Внутрішня IP-адреса > IP-адреса) Create IP address (Створити IP-адресу) -

Укажіть наведені нижче відомості, а решту налаштувань залиште зі значеннями за умовчанням.

Property (Властивість) Значення (укажіть значення або виберіть зі списку) Name (Назва) my-ilb-ip Static IP address (Статична IP-адреса) Let me choose (Вибрати вручну) Custom IP address (Власна IP-адреса) 10.10.30.5 -

Натисніть Reserve (Зарезервувати).

-

У розділі Ports (Порти) введіть значення

80у полі Port number (Номер порту). -

Натисніть Done (Готово).

Перевірте й створіть внутрішній розподілювач навантаження

- Натисніть Review and finalize (Перевірити й завершити).

- Перевірте налаштування Backend (Серверна частина) і Frontend (Клієнтська частина).

- Натисніть Create (Створити).

Перш ніж переходити до наступного завдання, зачекайте, доки не буде створено розподілювач навантаження.

Щоб підтвердити виконання завдання, натисніть Підтвердити виконання.

Завдання 5. Перевірте роботу внутрішнього розподілювача навантаження

Переконайтеся, що IP-адреса мережі my-ilb перенаправляє трафік до групи екземплярів instance-group-1 у регіоні

Доступ до внутрішнього розподілювача навантаження

- У меню навігації натисніть Compute Engine > VM instances (Compute Engine > Екземпляри віртуальних машин).

- Натисніть SSH, щоб запустити термінал і підключитися до мережі utility-vm.

- За потреби дозвольте SSH-in-browser підключитися до віртуальних машин і натисніть Authorize (Авторизувати).

- Щоб перевірити, чи внутрішній розподілювач навантаження перенаправляє трафік, виконайте наведену нижче команду.

Нижче показано, яким має бути вивід.

Вихідні дані:

- Виконайте наведену нижче команду кілька разів.

Має бути встановлено зв’язок із групами екземплярів instance-group-1 у регіоні

Вітаємо!

Під час цієї практичної роботи ви створили дві групи керованих екземплярів у регіоні

Завершіть завдання

Закінчивши виконувати завдання, натисніть кнопку End Lab (Завершити завдання). Google Cloud Skills Boost вилучить використані ресурси й очистить обліковий запис.

Ви зможете оцінити, наскільки вам сподобалося виконувати завдання на платформі. Виберіть потрібну кількість зірочок, введіть коментар і натисніть Submit (Надіслати).

Кількість зірочок відповідає певній оцінці:

- 1 зірочка = зовсім не сподобалося

- 2 зірочки = не сподобалося

- 3 зірочки = не можу сказати напевно

- 4 зірочки = сподобалося

- 5 зірочок = дуже сподобалося

Якщо ви не хочете надсилати відгук, просто закрийте діалогове вікно.

Залишайте свої відгуки, пропозиції або коментарі на вкладці Support (Підтримка).

© Google LLC 2022. Усі права захищено. Назва та логотип Google є торговельними марками Google LLC. Усі інші назви компаній і продуктів можуть бути торговельними марками відповідних компаній, з якими вони пов’язані.