Points de contrôle

Configure HTTP and health check firewall rules

/ 25

Configure instance templates and instance group

/ 25

Configure the HTTP Load Balancer

/ 25

Blacklist the siege-vm

/ 25

Équilibreur de charge HTTP avec Cloud Armor

- GSP215

- Présentation

- Préparation

- Tâche 1 : Configurer des règles de pare-feu HTTP et de vérification de l'état

- Tâche 2 : Configurer les modèles d'instance et créer les groupes d'instances

- Tâche 3 : Configurer l'équilibreur de charge HTTP

- Tâche 4 : Tester l'équilibreur de charge HTTP

- Tâche 5 : Ajouter siege-vm à la liste de blocage

- Félicitations !

GSP215

Présentation

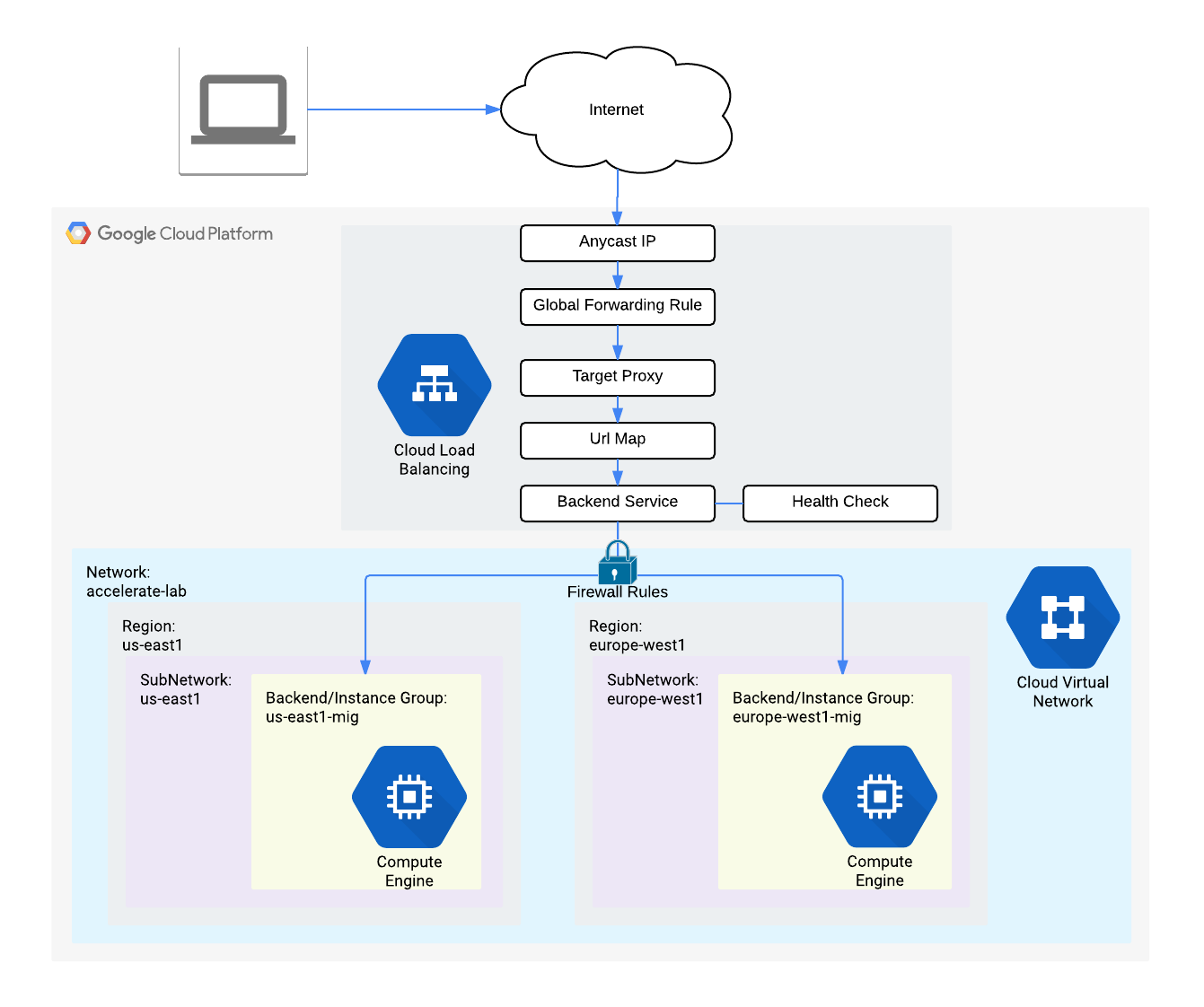

L'équilibrage de charge HTTP(S) Google Cloud est implémenté à la périphérie du réseau Google dans les points of presence (POP) de Google à travers le monde. Le trafic utilisateur dirigé vers un équilibreur de charge HTTP(S) entre dans le POP le plus proche de l'utilisateur. Ensuite, l'équilibrage de la charge sur le réseau mondial de Google permet d'acheminer le trafic jusqu'au backend le plus proche disposant d'une capacité suffisante.

Grâce aux listes d'autorisation/de blocage IP de Cloud Armor, vous pouvez limiter ou autoriser l'accès à votre équilibreur de charge HTTP(S) à la périphérie de Google Cloud, aussi près que possible de l'utilisateur et du trafic malveillant. Cela permet d'empêcher les utilisateurs non légitimes ou le trafic malveillant de consommer des ressources et d'entrer dans vos réseaux VPC (cloud privé virtuel).

Dans cet atelier, vous allez configurer un équilibreur de charge HTTP avec des backends à travers le monde, comme illustré dans le schéma ci-dessous. Vous effectuerez ensuite un test de contrainte sur l'équilibreur de charge et ajouterez l'adresse IP associée à ce test à la liste de blocage Cloud Armor.

Objectifs

Dans cet atelier, vous allez apprendre à effectuer les tâches suivantes :

- Créer des règles de pare-feu HTTP et de vérification de l'état

- Configurer deux modèles d'instance

- Créer deux groupes d'instances gérés

- Configurer un équilibreur de charge HTTP avec IPv4 et IPv6

- Effectuer un test de contrainte sur un équilibreur de charge HTTP

- Ajouter une adresse IP à la liste de blocage pour limiter l'accès à un équilibreur de charge HTTP

Préparation

Avant de cliquer sur le bouton "Démarrer l'atelier"

Lisez ces instructions. Les ateliers sont minutés, et vous ne pouvez pas les mettre en pause. Le minuteur, qui démarre lorsque vous cliquez sur Démarrer l'atelier, indique combien de temps les ressources Google Cloud resteront accessibles.

Cet atelier pratique vous permet de suivre vous-même les activités dans un véritable environnement cloud, et non dans un environnement de simulation ou de démonstration. Nous vous fournissons des identifiants temporaires pour vous connecter à Google Cloud le temps de l'atelier.

Pour réaliser cet atelier :

- vous devez avoir accès à un navigateur Internet standard (nous vous recommandons d'utiliser Chrome) ;

- vous disposez d'un temps limité ; une fois l'atelier commencé, vous ne pouvez pas le mettre en pause.

Démarrer l'atelier et se connecter à la console Google Cloud

-

Cliquez sur le bouton Démarrer l'atelier. Si l'atelier est payant, un pop-up s'affiche pour vous permettre de sélectionner un mode de paiement. Sur la gauche, vous trouverez le panneau Détails concernant l'atelier, qui contient les éléments suivants :

- Le bouton Ouvrir la console Google Cloud

- Le temps restant

- Les identifiants temporaires que vous devez utiliser pour cet atelier

- Des informations complémentaires vous permettant d'effectuer l'atelier

-

Cliquez sur Ouvrir la console Google Cloud (ou effectuez un clic droit et sélectionnez Ouvrir le lien dans la fenêtre de navigation privée si vous utilisez le navigateur Chrome).

L'atelier lance les ressources, puis ouvre la page Se connecter dans un nouvel onglet.

Conseil : Réorganisez les onglets dans des fenêtres distinctes, placées côte à côte.

Remarque : Si la boîte de dialogue Sélectionner un compte s'affiche, cliquez sur Utiliser un autre compte. -

Si nécessaire, copiez le nom d'utilisateur ci-dessous et collez-le dans la boîte de dialogue Se connecter.

{{{user_0.username | "Username"}}} Vous trouverez également le nom d'utilisateur dans le panneau Détails concernant l'atelier.

-

Cliquez sur Suivant.

-

Copiez le mot de passe ci-dessous et collez-le dans la boîte de dialogue Bienvenue.

{{{user_0.password | "Password"}}} Vous trouverez également le mot de passe dans le panneau Détails concernant l'atelier.

-

Cliquez sur Suivant.

Important : Vous devez utiliser les identifiants fournis pour l'atelier. Ne saisissez pas ceux de votre compte Google Cloud. Remarque : Si vous utilisez votre propre compte Google Cloud pour cet atelier, des frais supplémentaires peuvent vous être facturés. -

Accédez aux pages suivantes :

- Acceptez les conditions d'utilisation.

- N'ajoutez pas d'options de récupération ni d'authentification à deux facteurs (ce compte est temporaire).

- Ne vous inscrivez pas à des essais gratuits.

Après quelques instants, la console Cloud s'ouvre dans cet onglet.

Tâche 1 : Configurer des règles de pare-feu HTTP et de vérification de l'état

Configurez des règles de pare-feu pour autoriser le trafic HTTP vers les backends et le trafic TCP provenant du vérificateur de l'état Google Cloud.

Créer la règle de pare-feu HTTP

Créez une règle de pare-feu pour autoriser le trafic HTTP vers les backends.

-

Dans la console Cloud, accédez au menu de navigation (

) > Réseau VPC > Pare-feu.

-

Notez la présence de règles de pare-feu ICMP, internes, RDP et SSH existantes.

Chaque projet Google Cloud commence avec le réseau par défaut et ces règles de pare-feu.

-

Cliquez sur Créer une règle de pare-feu.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Nom default-allow-http Réseau par défaut Cibles Tags cibles spécifiés Tags cibles http-server Filtre source Plages IPv4 Plages IPv4 sources 0.0.0.0/0 Protocoles et ports Protocoles et ports spécifiés, puis cochez "TCP" et saisissez : 80

Pensez à ajouter /0 dans le champ Plages IPv4 sources pour indiquer tous les réseaux.

- Cliquez sur Créer.

Créer les règles de pare-feu de vérification de l'état

Les vérifications de l'état déterminent les instances d'un équilibreur de charge qui peuvent recevoir de nouvelles connexions. Pour l'équilibrage de charge HTTP, les vérifications de l'état portant sur vos instances à équilibrage de charge proviennent d'adresses situées dans les plages 130.211.0.0/22 et 35.191.0.0/16. Vos règles de pare-feu doivent autoriser ces connexions.

-

Toujours depuis la page Stratégies de pare-feu, cliquez sur Créer une règle de pare-feu.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Nom default-allow-health-check Réseau par défaut Cibles Tags cibles spécifiés Tags cibles http-server Filtre source Plages IPv4 Plages IPv4 sources 130.211.0.0/22,35.191.0.0/16Protocoles et ports Protocoles et ports spécifiés, puis cochez "TCP" Remarque : Veillez à renseigner les deux propriétés Plages IPv4 sources individuellement et à appuyer sur la touche ESPACE entre chaque valeur. -

Cliquez sur Créer.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Tâche 2 : Configurer les modèles d'instance et créer les groupes d'instances

Un groupe d'instances géré crée un groupe d'instances identiques à l'aide d'un modèle d'instance. Utilisez ces instances pour créer les backends de l'équilibreur de charge HTTP.

Configurer les modèles d'instance

Un modèle d'instance est une ressource API qui vous permet de créer des instances de VM et des groupes d'instances gérés. Les modèles d'instance définissent le type de machine, l'image disque de démarrage, le sous-réseau, les étiquettes et d'autres propriétés d'instance.

Créez un modèle d'instance pour

-

Dans la console Cloud, accédez au menu de navigation (

) > Compute Engine > Modèles d'instance, puis cliquez sur Créer un modèle d'instance.

-

Dans le champ Nom, saisissez

-template. -

Dans le champ Emplacement, sélectionnez Mondial.

-

Dans le champ Série, sélectionnez E2.

-

Dans le champ Type de machine, sélectionnez e2-micro.

-

Cliquez sur Options avancées.

-

Cliquez sur Mise en réseau. Indiquez la valeur suivante et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Tags réseau http-server -

Sous Interfaces réseau, cliquez sur par défaut. Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Réseau par défaut Sous-réseau par défaut Cliquez sur OK.

Le tag réseau http-server garantit que les règles de pare-feu HTTP et Vérification de l'état s'appliquent à ces instances.

-

Cliquez sur l'onglet Gestion.

-

Sous Métadonnées, cliquez sur + AJOUTER UN ÉLÉMENT et spécifiez les valeurs suivantes :

Clé Valeur startup-script-url gs://cloud-training/gcpnet/httplb/startup.sh

La clé startup-script-url spécifie un script qui s'exécute au démarrage des instances. Ce script installe Apache et modifie la page d'accueil pour y inclure l'adresse IP client et le nom, la région et la zone de l'instance de VM. Pour consulter ce script, cliquez ici.

- Cliquez sur Créer.

- Attendez que le modèle d'instance soit créé.

Créez ensuite un autre modèle d'instance pour le sous-réseau subnet-b en copiant

- Cliquez sur

-template, puis sur l'option + CRÉER UNE INSTANCE SIMILAIRE en haut. - Dans le champ Nom, saisissez

-template. - Assurez-vous que Mondial est sélectionné pour Emplacement.

- Cliquez sur Options avancées.

- Cliquez sur Mise en réseau.

- Vérifiez que http-server est ajouté en tant que tag de réseau.

- Dans Interfaces réseau, sélectionnez par défaut (

) pour Sous-réseau. - Cliquez sur OK.

- Cliquez sur Créer.

Créer des groupes d'instances gérés

Créez un groupe d'instances géré dans

-

Toujours dans Compute Engine, accédez au menu de gauche et cliquez sur Groupes d'instances.

-

Cliquez sur Créer un groupe d'instances.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Nom -mig (le cas échéant, supprimez les espaces du nom) Modèle d'instance -template Emplacement Plusieurs zones Région Nombre minimal d'instances 1 Nombre maximal d'instances 2 Signaux d'autoscaling > cliquez sur le menu déroulant > Type de signal Utilisation du processeur Objectif d'utilisation du processeur 80, cliquez sur OK Période d'initialisation 45

Les groupes d'instances gérés proposent des fonctionnalités d'autoscaling qui vous permettent d'ajouter ou de supprimer automatiquement des instances dans un groupe géré en fonction de l'augmentation ou de la réduction de la charge. Avec l'autoscaling, vos applications peuvent gérer de façon optimale les hausses de trafic et réduire vos coûts lorsque les besoins en ressources sont moins importants. Il vous suffit de définir les règles d'autoscaling pour que l'autoscaler effectue le scaling automatique en fonction de la charge mesurée.

- Cliquez sur Créer.

Effectuez ensuite la même procédure pour créer un second groupe d'instances pour

-

Cliquez sur Créer un groupe d'instances.

-

Spécifiez les paramètres suivants et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Nom -mig Modèle d'instance -template Emplacement Plusieurs zones Région Nombre minimal d'instances 1 Nombre maximal d'instances 2 Signaux d'autoscaling > cliquez sur le menu déroulant > Type de signal Utilisation du processeur Objectif d'utilisation du processeur 80, cliquez sur OK Période d'initialisation 45 -

Cliquez sur Créer.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Vérifier les backends

Vérifiez que les instances de VM sont créées dans les deux régions et accédez à leurs sites HTTP.

-

Toujours dans Compute Engine, accédez au menu de gauche et cliquez sur Instances de VM.

-

Examinez les instances qui commencent par

-mig et -mig. Ces instances appartiennent aux groupes d'instances gérés.

-

Cliquez sur l'adresse IP externe d'une instance de

-mig. Vous devriez voir les informations suivantes : Adresse IP client (votre adresse IP), Nom d'hôte (commence par

-mig) et Emplacement du serveur (une zone dans ). -

Cliquez sur l'adresse IP externe d'une instance de

-mig. Vous devriez voir les informations suivantes : Adresse IP client (votre adresse IP), Nom d'hôte (commence par

-mig) et Emplacement du serveur (une zone dans ).

Tâche 3 : Configurer l'équilibreur de charge HTTP

Configurez l'équilibreur de charge HTTP pour qu'il équilibre le trafic entre les deux backends (

Démarrer la configuration

-

Dans la console Cloud, cliquez sur le menu de navigation (

) > Services réseau > Équilibrage de charge.

-

Cliquez sur Créer un équilibreur de charge.

-

Sous Équilibreur de charge d'application HTTP(S), cliquez sur "Suivant".

-

Pour Public ou interne, sélectionnez Public (externe), puis cliquez sur "Suivant".

-

Pour Déploiement mondial ou dans une seule région, sélectionnez Recommandé pour les charges de travail à l'échelle mondiale, puis cliquez sur "Suivant".

-

Pour Créer un équilibreur de charge, cliquez sur Configurer.

-

Indiquez

http-lbdans le champ Nom du nouvel équilibreur de charge HTTP(S).

Configurer l'interface

Les règles d'hôte et de chemin d'accès déterminent la manière dont le trafic est dirigé. Par exemple, vous pouvez diriger le trafic vidéo vers un backend et le trafic statique vers un autre backend. Toutefois, vous n'apprendrez pas à configurer les règles d'hôte et de chemin d'accès dans cet atelier.

-

Cliquez sur Configuration de l'interface.

-

Spécifiez les paramètres suivants et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Protocole HTTP Version IP IPv4 Adresse IP Éphémère Port 80 -

Cliquez sur OK.

-

Cliquez sur Ajouter un IP et port frontend.

-

Spécifiez les paramètres suivants et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Protocole HTTP Version IP IPv6 Adresse IP Attribuer automatiquement Port 80 -

Cliquez sur OK.

L'équilibrage de charge HTTP(S) accepte le trafic client provenant d'adresses IPv4 et IPv6. Les requêtes client IPv6 sont interrompues au niveau de la couche d'équilibrage de charge global, puis transmises par serveur proxy, en IPv4, à vos backends.

Configurer le backend

Les services de backend dirigent le trafic entrant vers un ou plusieurs backends associés. Chaque backend est composé d'un groupe d'instances et de métadonnées sur sa capacité de livraison supplémentaire.

-

Cliquez sur Configuration du backend.

-

Pour Services de backend et buckets backend, cliquez sur Créer un service de backend.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (sélectionnez l'option spécifiée) Nom http-backend Groupe d'instances -mig Numéros de ports 80 Mode d'équilibrage Fréquence Nombre maximal de RPS 50 Capacité 100

Cette configuration signifie que l'équilibreur de charge tente de maintenir chaque instance de

-

Cliquez sur OK.

-

Cliquez sur Ajouter un backend.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (sélectionnez l'option spécifiée) Groupe d'instances -mig Numéros de ports 80 Mode d'équilibrage Utilisation Utilisation maximale du backend 80 Capacité 100

Cette configuration signifie que l'équilibreur de charge tente de maintenir chaque instance de

-

Cliquez sur OK.

-

Dans le champ Vérification d'état, sélectionnez Créer une vérification d'état.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (sélectionnez l'option spécifiée) Nom http-health-check Protocole TCP Port 80

Les vérifications de l'état déterminent quelles instances reçoivent de nouvelles connexions. Cette vérification de l'état HTTP sonde les instances toutes les cinq secondes, attend une réponse pendant cinq secondes, puis considère deux tentatives ayant réussi ou ayant échoué comme un état opérationnel ou non opérationnel, respectivement.

- Cliquez sur Enregistrer.

- Cochez la case Activer la journalisation.

- Définissez le Taux d'échantillonnage sur

1. - Cliquez sur Créer pour créer le service de backend.

- Cliquez sur OK.

Examiner et créer l'équilibreur de charge HTTP

- Cliquez sur Vérifier et finaliser.

- Vérifiez les services de backend et d'interface.

- Cliquez sur Créer.

- Attendez jusqu'à ce que l'équilibreur de charge soit créé.

- Cliquez sur le nom de l'équilibreur de charge (http-lb).

- Notez les adresses IPv4 et IPv6 de l'équilibreur de charge pour la prochaine tâche. Elles seront appelées respectivement

[LB_IP_v4]et[LB_IP_v6].

Cliquez sur Vérifier ma progression pour valider l'objectif.

Tâche 4 : Tester l'équilibreur de charge HTTP

Maintenant que vous avez créé l'équilibreur de charge HTTP pour vos backends, vérifiez que le trafic est transféré au service backend.

Accéder à l'équilibreur de charge HTTP

Pour tester l'accès IPv4 à l'équilibreur de charge HTTP, ouvrez un nouvel onglet dans votre navigateur et accédez à http://[LB_IP_v4]. Veillez à remplacer [LB_IP_v4] par l'adresse IPv4 de l'équilibreur de charge.

Si vous disposez d'une adresse IPv6 locale, testez l'adresse IPv6 de l'équilibreur de charge HTTP en accédant à http://[LB_IP_v6]. Veillez à remplacer [LB_IP_v6] par l'adresse IPv6 de l'équilibreur de charge.

Effectuer un test de contrainte sur l'équilibreur de charge HTTP

Créez une instance de VM pour simuler une charge sur l'équilibreur de charge HTTP à l'aide de siege. Déterminez ensuite si le trafic est équilibré sur les deux backends lorsque la charge est élevée.

-

Dans la console, accédez au menu de navigation (

) > Compute Engine > Instances de VM.

-

Cliquez sur Créer une instance.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Nom siege-vm Région Zone Série E2

La région

- Cliquez sur Créer.

- Attendez que l'instance siege-vm soit créée.

- Dans le champ siege-vm, cliquez sur SSH pour lancer un terminal et vous y connecter.

- Exécutez la commande suivante pour installer siege :

- Pour stocker l'adresse IPv4 de l'équilibreur de charge HTTP dans une variable d'environnement, exécutez la commande suivante en remplaçant

[LB_IP_v4]par l'adresse IPv4 :

- Pour simuler une charge, exécutez la commande suivante :

- Dans la console Cloud, accédez au menu de navigation (

), puis cliquez sur Services réseau > Équilibrage de charge.

- Cliquez sur Backends.

- Cliquez sur http-backend.

- Accédez à http-lb.

- Cliquez sur l'onglet Surveillance.

- Observez le champ Emplacement de l'interface (Total du trafic entrant) entre l'Amérique du Nord et les deux backends pendant quelques minutes.

Dans un premier temps, le trafic devrait être dirigé vers

Cela démontre que le trafic est transmis par défaut au backend le plus proche, mais qu'il peut être réparti entre les backends si la charge est très élevée.

- Revenez au terminal SSH de siege-vm.

- Appuyez sur les touches CTRL+C pour arrêter la commande siege si elle est toujours en cours d'exécution.

Le résultat doit se présenter comme suit :

Tâche 5 : Ajouter siege-vm à la liste de blocage

Utilisez Cloud Armor pour ajouter siege-vm à la liste de blocage et l'empêcher d'accéder à l'équilibreur de charge HTTP.

Créer la stratégie de sécurité

Créez une stratégie de sécurité Cloud Armor avec une règle de blocage pour siege-vm.

- Dans la console, accédez au menu de navigation (

) > Compute Engine > Instances de VM.

- Notez l'adresse IP externe pour siege-vm. Elle est appelée

[SIEGE_IP].

-

Dans la console Cloud, accédez au menu de navigation > Sécurité du réseau > Règles Cloud Armor.

-

Cliquez sur Créer une stratégie.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Nom denylist-siege Action de règle par défaut Autoriser -

Cliquez sur Étape suivante.

-

Cliquez sur Ajouter une règle.

-

Indiquez les valeurs suivantes et conservez les valeurs par défaut des autres paramètres :

Propriété Valeur (saisissez la valeur ou sélectionnez l'option spécifiée) Condition > Correspondance Saisissez l'adresse IP SIEGE_IP Action Refuser Code de réponse 403 (Accès interdit) Priorité 1000 -

Cliquez sur OK.

-

Cliquez sur Étape suivante.

-

Cliquez sur Ajouter une cible.

-

Pour Type, sélectionnez Service de backend (équilibreur de charge d'application externe).

-

Dans Cible, sélectionnez http-backend.

-

Cliquez sur Créer une stratégie.

- Attendez que la stratégie soit créée avant de passer à l'étape suivante.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Vérifier la stratégie de sécurité

Vérifiez que siege-vm ne peut pas accéder à l'équilibreur de charge HTTP.

- Revenez au terminal SSH de siege-vm.

- Pour accéder à l'équilibreur de charge, exécutez le code suivant :

Le résultat doit se présenter comme suit :

- Ouvrez un nouvel onglet dans votre navigateur et accédez à

http://[LB_IP_v4]. Veillez à remplacer[LB_IP_v4]par l'adresse IPv4 de l'équilibreur de charge.

- Revenez dans le terminal SSH de siege-vm et simulez une charge en exécutant la commande suivante :

La commande ne génère aucun résultat.

Explorez les journaux de la stratégie de sécurité pour déterminer si ce trafic est également bloqué.

- Dans la console, accédez au menu de navigation > Sécurité du réseau > Règles Cloud Armor.

- Cliquez sur denylist-siege.

- Cliquez sur Journaux.

- Cliquez sur Afficher les journaux de stratégie.

- Sur la page "Journalisation", assurez-vous d'effacer tout le texte dans le champ Aperçu de la requête. Sélectionnez une ressource pour l'équilibreur de charge d'application > http-lb-forwarding-rule > http-lb, puis cliquez sur Appliquer.

- À présent, cliquez sur Exécuter la requête.

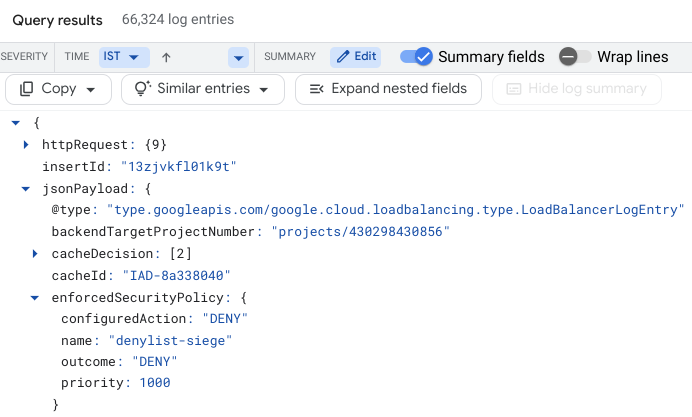

- Développez une entrée de journal dans Résultats de la requête.

- Développez httpRequest.

La requête devrait provenir de l'adresse IP siege-vm. Si ce n'est pas le cas, développez une autre entrée de journal.

- Développez jsonPayload.

- Développez enforcedSecurityPolicy.

- Notez que configuredAction est défini sur

DENYet que name indiquedenylist-siege.

Les stratégies de sécurité Cloud Armor créent des journaux que vous pouvez explorer pour déterminer quand le trafic est refusé, quand il est autorisé, ainsi que la source du trafic.

Félicitations !

Vous avez configuré un équilibreur de charge HTTP avec des backends dans

Étapes suivantes et informations supplémentaires

-

Pour en savoir plus sur les concepts de base de Cloud Armor, consultez la documentation de Cloud Armor.

-

Pour en savoir plus sur l'équilibrage de charge, consultez la page Documentation Cloud Load Balancing.

Formations et certifications Google Cloud

Les formations et certifications Google Cloud vous aident à tirer pleinement parti des technologies Google Cloud. Nos cours portent sur les compétences techniques et les bonnes pratiques à suivre pour être rapidement opérationnel et poursuivre votre apprentissage. Nous proposons des formations pour tous les niveaux, à la demande, en salle et à distance, pour nous adapter aux emplois du temps de chacun. Les certifications vous permettent de valider et de démontrer vos compétences et votre expérience en matière de technologies Google Cloud.

Dernière mise à jour du manuel : 18 avril 2024

Dernier test de l'atelier : 18 avril 2024

Copyright 2024 Google LLC Tous droits réservés. Google et le logo Google sont des marques de Google LLC. Tous les autres noms d'entreprises et de produits peuvent être des marques des entreprises auxquelles ils sont associés.